Reklama

Termín DDoS zapíska minulosť vždy, keď kybernetický aktivizmus chová hromadne hlavu. Tento druh útokov robí medzinárodné titulky z viacerých dôvodov. Problémy, ktoré naštartujú tieto útoky DDoS, sú často kontroverzné alebo vysoko politické. Keďže útoky sú postihnuté veľkým počtom bežných používateľov, ide o problém, ktorý s ľuďmi hrá.

Termín DDoS zapíska minulosť vždy, keď kybernetický aktivizmus chová hromadne hlavu. Tento druh útokov robí medzinárodné titulky z viacerých dôvodov. Problémy, ktoré naštartujú tieto útoky DDoS, sú často kontroverzné alebo vysoko politické. Keďže útoky sú postihnuté veľkým počtom bežných používateľov, ide o problém, ktorý s ľuďmi hrá.

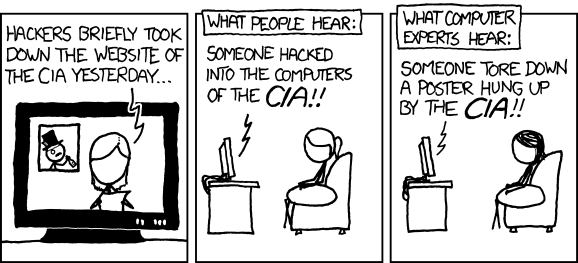

A čo je najdôležitejšie, veľa ľudí nevie, čo predstavuje útok DDoS. Napriek rastúcej frekvencii, pri pohľade na titulky papiera, môžu byť útoky DDoS čokoľvek od digitálneho vandalizmu až po plnohodnotný počítačový terorizmus.

Čo znamená útok DDoS alebo Distribuované odmietnutie služby? Ako to funguje a ako to ovplyvňuje zamýšľaný cieľ a jeho používateľov? Toto sú dôležité otázky, na ktoré sa budeme v tomto prípade zameriavať MakeUseOf vysvetľuje.

Odmietnutie služby

Predtým, ako sa budeme zaoberať problémom útokov DDoS alebo Distributed Denial of Service, pozrime sa na väčšiu skupinu Odmietnutie služby (DoS).

Denial of Service je široký problém. Jednoducho povedané, web má problémy s DoS, keď už nie je schopný poskytovať služby svojim bežným používateľom. Keď sa na Twitter dostane príliš veľa ľudí, objaví sa veľryba Fail Whale, ktorá naznačuje, že webová stránka dosiahla a prekročila maximálnu kapacitu. V podstate, Twitter skúsenosti DoS.

Tieto problémy sú väčšinou podnecované bez úmyselného úmyslu. Veľká webová stránka odkazuje na malú webovú stránku, ktorá nie je vytvorená pre rovnakú úroveň prenosu.

Útok útoku typu Denial of Service Attack teda označuje škodlivý úmysel. Útočník vynakladá úsilie na vyvolanie problémov DoS. Techniky použité v tomto dokumente sa veľmi líšia - útok DoS sa týka zamýšľaného výsledku útoku, nie spôsobu jeho vykonania. Spravidla môže oprieť o prostriedky systému, čo môže spôsobiť, že systém nebude k dispozícii svojim bežným používateľom, a nakoniec systém dokonca úplne zničí.

Distribuované útoky (DDoS)

Rozdiel medzi distribuovaným odmietnutím služby (DDoS) a bežnými útokmi DoS je rozsahom útoku. Ak DoS vykonáva jediný útočník pomocou jedného systému, distribuovaný útok sa vykonáva vo viacerých útočných systémoch.

Dobrovoľne sa zúčastňujúci zástupcovia

Niekedy sa pripojí viac útočníkov, z ktorých sa každý dobrovoľne zúčastňuje útoku. V každom systéme je nainštalovaný softvér, ktorý sa používa na systémy stresového testovania, alebo softvér osobitne navrhnutý na zničenie katastrofy. Aby útok fungoval, musí byť koordinovaný. Útočníci, koordinovaní prostredníctvom diskusných miestností IRC, fór alebo dokonca zo zdrojov Twitter, sa hromadne hádžu na jediný cieľ a snažia sa ho zaplaviť aktivitou, ktorá by prerušila jeho používanie alebo havarovala systém.

Keď PayPal, Visa a MasterCard začali bojkotovať WikiLeaks koncom roka 2010, podporovatelia WikiLeaks uskutočnili koordinovaný DDoS, dočasne zrušiť domovskú stránku viacerých webových stránok. Podobné útoky sa zamerali aj na iné banky a dokonca aj na národné bezpečnostné agentúry.

Tu je dôležité pamätať na to, že predná časť webu je zaplavená a zrútená, zatiaľ čo vnútorné siete bankových a bezpečnostných agentúr sú zvyčajne nedotknuté, ako je vysvetlené v XKCD komiks 932, zobrazené vyššie.

Zombie systémy alebo botnety

Útok distribuovaného odmietnutia služby vyžaduje viac útočných systémov. Zvyčajne nevyžaduje viac útočníkov. Útoky vo veľkom meradle sa často nevykonávajú prostredníctvom útočníkovho vlastného počítača, ale prostredníctvom veľkého počtu infikovaných zombie systémov. Útočníci môžu zneužiť a zraniteľnosť v nulový deň Čo je to chyba zabezpečenia nulového dňa? [MakeUseOf vysvetľuje] Čítaj viac a použiť a červ alebo trójsky kôň Čo je to chyba zabezpečenia nulového dňa? [MakeUseOf vysvetľuje] Čítaj viac získať kontrolu nad veľkým počtom kompromitovaných systémov. Útočník potom použije tieto infikované systémy na pripojenie útoku proti svojmu cieľu. Infikované systémy používané týmto spôsobom sa často nazývajú roboty alebo zombie systémy. Zbierka robotov sa nazýva a botnet.

Hoci webová stránka, na ktorú je zameraný útok DDoS, je zvyčajne vykreslená ako jediná obeť, podobne postihnutí sú aj používatelia infikovaných systémov, ktorí sú súčasťou botnetu. Botnet nielen spotrebuje ich počítače na nezákonné útoky, ale zdroje ich počítačov a pripojenia na internet.

Typy útokov

Ako už bolo spomenuté, útok DDoS uvádza iba zámer útoku - okradnutie systému jeho zdrojov a znemožnenie vykonania zamýšľanej služby. Tento cieľ možno dosiahnuť niekoľkými spôsobmi. Útočník môže ošípať zdroje systému alebo dokonca presunúť systém cez okraj a spôsobiť jeho pád. V závažných prípadoch je to útok na trvalé odmietnutie služby (PDoS), známy tiež ako phlashing, spôsobuje toľko zmätku, že hardvérové komponenty je potrebné úplne vymeniť, aby bolo možné obnoviť normálnu prevádzku.

Pozrime sa na dve dôležité metódy útoku. Tento zoznam nie je v žiadnom prípade vyčerpávajúci. Väčší zoznam nájdete na Článok DoS na Wikipédii.

Povodeň ICMP

ICMP (alebo Internet Control Message Protocol, ale to je menej dôležité) je neoddeliteľnou súčasťou internetového protokolu. Protipovodňový útok ICMP sa vykonáva bombardovaním siete sieťovými balíčkami, využívaním zdrojov a ich pádom. Jedným typom útoku je Ping Flood, jednoduchý DoS útok, pri ktorom útočník účinne premôže svoj cieľ pomocou paketov „ping“. Ide o to, že šírka pásma útočníka je väčšia ako jeho cieľová šírka.

Útok Smurf je inteligentnejší spôsob záplav ICMP. Niektoré siete umožňujú sieťovým klientom vysielať správy všetkým ostatným klientom tak, že ich posielajú na jednu adresu vysielania. Útok Šmolka zameriava túto vysielaciu adresu a spôsobuje, že jej balíčky vyzerajú, akoby prišli zvnútra cieľa. Cieľ vysiela tieto balíčky všetkým sieťovým klientom a efektívne slúži ako zosilňovač útoku.

(S) Povodeň SYN

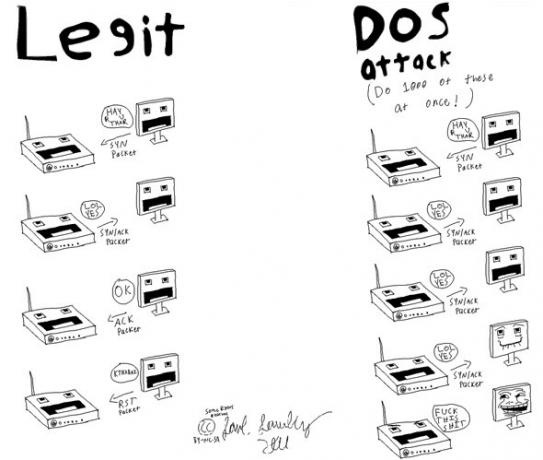

A (S) SYN Flood sa spolieha na základné prevádzkové princípy sieťovej komunikácie. Počas normálnych operácií klient začína komunikáciu odoslaním servera balík TCP / SYN, ktorý v podstate oznámi serveru, že chce komunikovať. Server po prijatí balíka vytvorí spojenie na komunikáciu s klientom a pošle spätné potvrdenie a odkaz na komunikačný kanál.

Klient zasiela späť potvrdenie a začína svoju komunikáciu so serverom. Ak však klient neodpovie s týmto druhým potvrdením, server predpokladá, že neprišiel správne (ako sa to stáva primerane často) a znova ho odošle.

Povodeň (S) SYN Flood zneužíva tohto mechanika zasielaním bezpočet balíkov TCP / SYN (každý s iným špecifikovaným falošným pôvodom). Každý balík vyzve server, aby vytvoril pripojenie a pokračoval v odosielaní potvrdení. Server dlho využil svoje vlastné zdroje s čiastočne otvorenými pripojeniami. Tento princíp je ilustrovaný v komikse vyššie, nakreslený a vyslaný autor Redditor verisimilarity.

Ako je vysvetlené vyššie, útoky DDoS sú rôzne, ale majú jedinečný účel: (dočasne) bránia autentickým používateľom používať cieľový systém. Súhlasí to s vašimi počiatočnými nápadmi na útoky DDoS? Dajte nám vedieť v sekcii komentárov.

Obrázkový kredit: Shutterstock

Som spisovateľ a študent počítačových vied z Belgicka. Vždy mi môžete dať láskavosť dobrým nápadom na článok, odporúčaním knihy alebo nápadom na receptúru.