Reklama

Medzi stále sa rozprestierajúcou riekou ukradnutých osobných údajov si jeden typ údajov upevnil svoje postavenie kaviár osobných údajov, a teraz ho vyhľadáva široká škála nekalých jednotlivcov a organizácie. Lekárske údaje sa dostali na vrchol 5 dôvodov, prečo sa krádež lekárskej identity zvyšujePodvodníci požadujú vaše osobné údaje a informácie o bankovom účte - vedeli ste však, že vaše lekárske záznamy ich tiež zaujímajú? Zistite, čo s tým môžete urobiť. Čítaj viac hromady krádeže identity, a ako také zdravotnícke zariadenia sa stretávajú s neustálym nárastom škodlivého softvéru určeného na odcudzenie týchto súkromných údajov.

MEDJACK 2

Začiatkom tohto roka sme preskúmali správu MEDJACK Zdravotná starostlivosť: nový vektor útoku pre podvodníkov a zlodejov IDPodvodníci čoraz viac používajú záznamy o zdravotnej starostlivosti na dosiahnutie zisku. Digitalizovaný lekársky záznam má obrovské výhody, ale stojí za to uviesť vaše osobné údaje do palebnej línie? Čítaj viac , zostavené bezpečnostnou spoločnosťou zameranou na podvody,

TrapX. Ich počiatočná správa MEDJACK ilustrovala širokú škálu útokov zameraných na zdravotnícke zariadenia v celej krajine so zameraním na nemocničné zdravotnícke zariadenia. TrapX našiel „rozsiahly kompromis rôznych zdravotníckych pomôcok, medzi ktoré patrili röntgenové zariadenia, archívy obrázkov a komunikačné systémy (PACS). a analyzátory krvných plynov (BGA), “ako aj informovanie nemocničných orgánov o pôsobivej škále ďalších potenciálne zraniteľných nástrojov, počítajúc do toho:„Diagnostické vybavenie (PET skenery, CT skenery, MRI stroje atď.), Terapeutické vybavenie (infúzne pumpy, lekárske lasery a chirurgické LASIK) stroje) a zariadenia na podporu života (stroje na pľúca, lekárske ventilátory, mimotelové membránové okysličovacie stroje a dialyzačné prístroje) a oveľa viac."

Nová správa, MEDJACK.2: Nemocnice pod obliehaním (Mimochodom, tento titul sa mi páči!), Staval na tomto podrobnom popise pretrvávajúcej hrozby pre lekárov zariadenia a bezpečnostná spoločnosť poskytujú podrobnú analýzu prebiehajúcich „pokročilých“ pokročilých útokov.

Nové inštitúcie, nové útoky

Jednou z najzaujímavejších vecí podrobne uvedených v správe boli sofistikované varianty škodlivého softvéru nasadené útočníkmi, špeciálne navrhnuté tak, aby sa netýkali moderných Windows systémy. Červ MS08-067, viac známy ako Conficker, je medzi odborníkmi v oblasti bezpečnosti dobre známy a jeho podpis je skutočne rovnaký antivírusový a koncový bezpečnostný softvér Porovnajte výkon svojho antivírusového programu s týmito 5 najlepšími stránkamiKtorý antivírusový softvér by mal používať? Ktorý je „najlepší“? Tu sa pozrieme na päť najlepších online zdrojov na kontrolu antivírusového výkonu, aby sme vám pomohli urobiť informované rozhodnutie. Čítaj viac .

Väčšina najnovších verzií systému Windows odstránila väčšinu konkrétnych zraniteľností, ktoré umožnili červu taký úspech v priebehu jeho „rozkvet“, takže keď sa predstavil bezpečnostnému systému siete zdravotníckeho zariadenia, zdalo sa, akoby to nebolo okamžite hrozbu.

Malvér bol však špecificky vybraný pre svoju schopnosť využívať staršie, nepriložené verzie systému Windows, ktoré sa nachádzajú na mnohých lekárskych zariadeniach. Je to dôležité z dvoch dôvodov:

- Keďže novšie verzie systému Windows neboli zraniteľné, nezistili žiadnu hrozbu, čím eliminovali akékoľvek protokoly zabezpečenia koncových bodov, do ktorých by sa malo zapojiť. Tým sa zabezpečila úspešná navigácia červa na všetky staré pracovné stanice s oknami.

- Konkrétne zameranie útoku na staršie verzie systému Windows poskytlo výrazne vyššiu šancu na úspech. Väčšina zdravotníckych pomôcok navyše nemá špecializované zabezpečenie koncových bodov, čo opäť znižuje ich pravdepodobnosť detekcie.

Spoluzakladateľ TrapX, Moshe Ben Simon, vysvetlil:

„MEDJACK.2 pridáva do stratégie útočníka novú vrstvu maskovania. Nové a vysoko schopné nástroje pre útočníkov sú chytro skryté vo veľmi starom a zastaranom škodlivom softvéri. Je to najmúdrejší vlk vo veľmi starom ovčom oblečení. Plánovali tento útok a vedeli, že v zdravotníckych zariadeniach môžu tieto útoky začať beztrestnosti alebo odhalenia a ľahko vytvoriť zadné vrátka v nemocnici alebo lekárskej sieti, v ktorej môžu zostať nezistené, a údaje z nich filtrovať po dlhú dobu čas. "

Konkrétne zraniteľné miesta

Použitím neaktuálneho červa Conficker ako obálky sa útočníci mohli rýchlo pohybovať medzi vnútornými sieťami nemocníc. Aj keď spoločnosť TrapX oficiálne nepomenovala predajcov zdravotníckych zariadení, ich bezpečnostné systémy boli Po podrobnom vyhodnotení podrobne uviedli konkrétne oddelenia, systémy a predajcov zariadení, ktoré boli ovplyvnený:

-

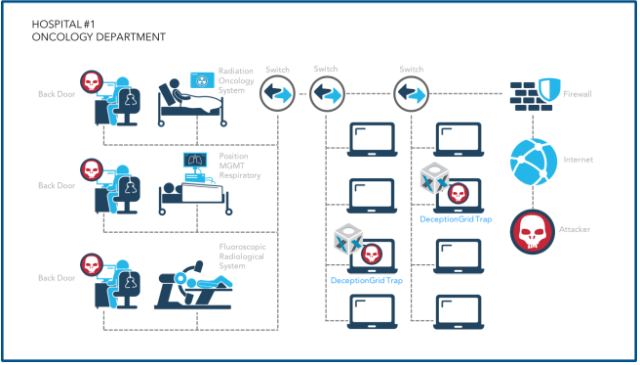

Hospitial # 1: Top 1 000 svetových nemocníc.

- Dodávateľ A - radiačný onkologický systém

- Predajca A - Trilogy LINAC Gating system

- Dodávateľ B - Flooskopický rádiologický systém

-

Nemocnica č. 2: Najlepšie 2 000 svetových nemocníc.

- Dodávateľ C - systém PACS

- Počítačové servery a úložné jednotky viacerých dodávateľov

-

Nemocnica č. 3: Top 200 svetových nemocníc.

- Predajca D - röntgenový stroj

V prvej nemocnici útočníci narušili fungovanie systému s centralizovaným systémom detekcie narušenia, ochrany koncových bodov v sieti a bránou firewall novej generácie. Napriek týmto ochranám vedci v oblasti bezpečnosti našli backdoor v mnohých systémoch, ako je uvedené vyššie.

Druhá nemocnica zistila, že ich systém archivácie a komunikácie obrázkov (PACS) bol na účely vyhľadávania kompromitovaný zraniteľné zdravotnícke pomôcky a údaje o pacientovi Ako sa nakupujú a predávajú zdravotné údaje z vašich aplikáciíNedávny nárast počtu aplikácií na zdravie a kondíciu znamená, že naše zariadenia zhromažďujú veľa údajov o zdraví - údaje, ktoré sa predávajú. Čítaj viac , vrátane „röntgenových filmových snímok, snímok pomocou počítačovej tomografie (CT) a zobrazovania pomocou magnetickej rezonancie (MRI) spolu s potrebnými pracovnými stanicami, servermi a úložiskami.“ Osobitne je to tak, že prakticky každá nemocnica v krajine má aspoň jednu centralizovanú službu PACS a po celom svete sú stovky tisíc ďalších world.

V tretej nemocnici našiel TrapX zadné vrátka v röntgenovom vybavení aplikácia založená na Windows NT 4.0 Pamätáte si tieto? 7 starodávnych programov Windows používaných dodnesHovoria, že technologický pokrok je exponenciálny. Vedeli ste však, že niektoré programy existujú už niekoľko desaťročí? Pripojte sa k nám na prechádzku Nostalgia Lane a objavte najstaršie prežívajúce programy Windows. Čítaj viac . Aj keď bezpečnostný tím nemocnice „mal značné skúsenosti s počítačovou bezpečnosťou“, boli úplne nevedeli o tom, že ich systém bol ohrozený, opäť kvôli malwaru prichádzajúcemu ako nedocenený hrozbu.

Nebezpečenstvo pre služby?

Prítomnosť hackerov v lekárskych sieťach je, samozrejme, mimoriadne znepokojujúca. Zdá sa však, že ich prienik do sietí zdravotníckych zariadení je primárne motivované krádežou osobných lekárskych záznamov Takto vás hacknú: Murky svet exploitačných súpravPodvodníci môžu používať softvérové balíky na zneužitie zraniteľností a vytvorenie škodlivého softvéru. Ale čo sú tieto exploitujúce súpravy? Odkiaľ prišli? A ako ich možno zastaviť? Čítaj viac , než aby skutočne predstavovali priame ohrozenie hardvéru nemocnice. V tomto zmysle môžeme byť vďační.

Mnoho výskumných pracovníkov v oblasti bezpečnosti bude vziať na vedomie sofistikovaný malware maskovaný Vaše nové bezpečnostné riziko pre rok 2016: JavaScript RansomwareLocky ransomware znepokojuje výskumných pracovníkov v oblasti bezpečnosti, ale od svojho krátkeho vymiznutia a návratu ako hrozby ransomware pre rôzne platformy JavaScript sa veci zmenili. Čo však môžete urobiť, aby ste porazili Locky ransomware? Čítaj viac ako viac základných verzií, navrhnutých tak, aby sa vyhlo súčasným bezpečnostným riešeniam koncových bodov. TrapX vo svojej pôvodnej správe MEDJACK poznamenal, že zatiaľ čo sa na získanie prístupu k zariadeniam používal starý malware, je to jednoznačná eskalácia; zaznamenala sa túžba útočníkov obísť všetky moderné bezpečnostné kontrolné body.

„Tieto staré obaly škodlivého softvéru obchádzajú moderné riešenia koncových bodov, pretože cieľové zraniteľné miesta sú už dávno zatvorené na úrovni operačného systému. Útočníci teraz môžu bez toho, aby vydali akékoľvek varovanie, distribuovať svoje najsofistikovanejšie nástroje a zakladať zadné vrátka vo veľkých zdravotníckych zariadeniach, a to úplne bez varovania alebo varovania. “

Aj keď primárnym cieľom je odcudzenie poverenia pacienta, vystavenie týmto kritickým zraniteľnostiam znamená iba jednu vec: zraniteľnejší systém zdravotnej starostlivosti, s ešte väčšou pravdepodobnosťou vystavené. Alebo siete, ktoré už boli ohrozené, bez toho, aby vyvolali poplachy. Ako sme videli, tento scenár je úplne možný.

Lekárske záznamy sa stali jednou z najlukratívnejších foriem informácií umožňujúcich identifikáciu osôb, ktoré si vyžiadala široká škála škodlivých subjektov. S cenami v rozmedzí od 10 do 20 dolárov za jednotlivý záznam existuje efektívny obchod na čiernom trhu, ktorý sa prejavuje ľahkým prístupom k ďalším záznamom.

Správa pre zdravotnícke zariadenia by mala byť jasná. Vývoj záznamov o pacientoch do ľahko prenosnej digitalizovanej verzie je nepochybne fantastický. Môžete vstúpiť do takmer akéhokoľvek zdravotníckeho zariadenia a budú mať ľahký prístup k kópii vašich záznamov.

Ale s vedomím, že zadné dvierka sú stále častejšie v zdravotníckych pomôckach využívajúcich progresívne starodávny hardvér, je potrebné byť spoločným úsilím medzi výrobcami zariadení a zdravotníckymi zariadeniami na spolupráci pri udržiavaní záznamov o pacientoch bezpečnosť.

Boli ste postihnutí krádežou lekárskych záznamov? Čo sa stalo? Ako získali prístup k vašim záznamom? Dajte nám vedieť nižšie!

Kredity obrázkov:lekársky monitor od sfam_photo cez Shutterstock

Gavin je senior spisovateľom pre MUO. Je tiež editorom a správcom SEO pre sesterské stránky MakeUseOf, zamerané na kryptografiu, Blocks Decoded. Má BA (Hons) súčasné písanie s praxou digitálneho umenia drancované z kopcov Devonu, ako aj viac ako desaťročie profesionálneho písania. Má rád veľké množstvo čaju.