Reklama

Ransomware je na vzostupe. Počítačoví zločinci zvýšili svoje podiely Beyond Your Computer: 5 spôsobov, ako vás Ransomware v budúcnosti vezme do zajatiaRansomware je pravdepodobne najhorší malware a zločinci, ktorí ho používajú, sú čoraz viac pokročilých, Tu je päť znepokojujúcich vecí, ktoré by sa mohli čoskoro stať rukojemníkmi, vrátane inteligentných domov a inteligentných vozov. Čítaj viac v boji o vaše údaje vám predstavujeme pokusy o pokročilý malware navrhnutý na šifrovanie vašich osobných údajov. Ich konečným cieľom je vydieranie peňazí od vás. Pokiaľ nie sú splnené ich požiadavky, vaše šifrované súbory zostanú mimo dosahu.

Nedostupné. Stratená.

Útoky na jednotlivcov nie sú prelomové. Taktiež nespĺňajú titulky. V roku 2015 však FBI dostala takmer 2 500 sťažností ktoré priamo súvisia s útokmi súvisiacimi s ransomware, dosahujú straty obetí približne 24 miliónov dolárov.

Pred viac ako dvoma týždňami nový variant ransomware, Péťa, sa objavili. Hneď ako však vedci v oblasti bezpečnosti začali vydávať varovania týkajúce sa schopnosti ransomware a špecifické spôsoby útoku, podráždený jednotlivec popraskal Petya šifrovanie. To znamená, že tisíce potenciálnych obetí môžu bezpečne dešifrovať svoje súbory, čo šetrí čas, peniaze a hory frustrácie.

Prečo je Petya iný

ransomware infekcie sa zvyčajne riadia lineárnou cestou Čo je topánka a je Nemesis skutočnou hrozbou?Hackeri naďalej hľadajú spôsoby, ako narušiť váš systém, napríklad bootkit. Pozrime sa, čo je bootkit, ako funguje variant Nemesis, a zvážte, čo môžete urobiť, aby ste ostali jasní. Čítaj viac . Akonáhle je systém ohrozený, ransomware prehľadáva celý počítač Nenechajte spadnúť podvodníci: Sprievodca Ransomware a ďalšie hrozby Čítaj viac a začne proces šifrovania. V závislosti od variantu ransomware Vyhnite sa pádu obete na tieto tri podvody s RansomwareV súčasnosti je v obehu niekoľko významných podvodov s ransomware; poďme na tri z najničivejších, takže ich poznáš. Čítaj viac , sieťové umiestnenia môžu byť tiež šifrované. Po dokončení procesu šifrovania ransomware doručí používateľovi správu, v ktorej ich informuje o svojich možnostiach: splatiť alebo stratiť Neplaťte - Ako poraziť Ransomware!Len si predstavte, či sa niekto objavil pri vašich dverách a povedal: „Hej, vo vašom dome sú myši, o ktorých ste nevedeli. Dajte nám 100 dolárov a zbavíme sa ich. “Toto je Ransomware ... Čítaj viac .

Nedávne variácie v ransomware zaznamenali ignorovanie osobných súborov používateľov a namiesto toho sa rozhodli šifrovať hlavnú tabuľku súborov (MFT) jednotky C:, čím sa počítač stal zbytočným.

Tabuľka hlavných súborov

Petya sa do značnej miery distribuuje škodlivá e-mailová kampaň.

„Obete dostanú e-mail prispôsobený na to, aby vyzeral a čítal ako„ misia súvisiaca s podnikaním “od„ uchádzača “hľadajúceho pozíciu v spoločnosti. Používateľom by poskytol hypertextový odkaz na úložisko Dropbox, ktoré by podľa všetkého umožnilo používateľovi stiahnuť životopis žiadateľa (CV). “

Po inštalácii začne Petya nahrádzať hlavný zavádzací záznam (MBR). MBR sú informácie uložené v prvom sektore pevného disku, ktoré obsahujú kód, ktorý lokalizuje aktívny primárny oddiel. Proces prepísania bráni normálnemu načítaniu systému Windows a bráni prístupu do núdzového režimu.

Keď Petya prepíše MBR, zašifruje MFT, súbor nájdený na oddieloch NTFS obsahujúci kritické informácie o každom ďalšom súbore na jednotke. Petya potom vynúti reštart systému. Pri reštarte sa užívateľ stretne s falošným skenovaním CHKDSK. Aj keď sa zdá, že skenovanie zaisťuje integritu zväzku, opak je pravdou. Keď sa CHKDSK dokončí a Windows sa pokúsi načítať, upravená MBR zobrazí lebku ASCII s ultimátom, aby zaplatila výkupné, zvyčajne v bitcoine.

Cena na zotavenie je približne 385 dolárov, hoci sa to môže zmeniť na základe výmenného kurzu bitcoínov. Ak sa užívateľ rozhodne výstrahu ignorovať, bitcoinové výkupné sa zdvojnásobí. Ak používateľ bude aj naďalej odolať pokusu o vydieranie, autor autorizácie Petya ransomware šifrovací kľúč odstráni.

Hack-Petya Mission

Tam, kde sú dizajnéri ransomware zvyčajne veľmi opatrní pri výbere šifrovania, autor Petyy „skĺzol“. Neidentifikovaný programátor prišiel na to, ako rozbiť šifrovanie Petya po "Veľkonočná návšteva môjho tchána ma priviedla do tohto zmätku."

Trhlina je schopná odhaliť šifrovací kľúč potrebný na odomknutie šifrovaného hlavného bootovacieho záznamu a uvoľnenie systémových súborov v zajatí. Ak chcete znova získať kontrolu nad súbormi, používatelia musia najskôr odstrániť infikovaný pevný disk z počítača a pripojiť ho k inému funkčnému počítaču. Potom môžu extrahovať niekoľko dátových reťazcov, ktoré môžu zadať do nástroja.

Získavanie údajov je náročné a vyžaduje si špeciálne nástroje a znalosti. Našťastie zamestnanec Emsisoft Fabian Wosar vytvoril špeciálny nástroj na zmiernenie tohto problému, vďaka čomu bude „skutočné dešifrovanie jednoduchšie pre používateľa“. Nájdete Extractor sektora Petya tu. Stiahnite a uložte ho na plochu počítača, ktorý sa používa na opravu.

Mohli by ste „novinári“ začať robiť domáce úlohy? Nie som zodpovedný za to, že je Petya dešifrovateľná. úver @leo_and_stone.

- Fabian Wosar (@fwosar) 15. apríla 2016

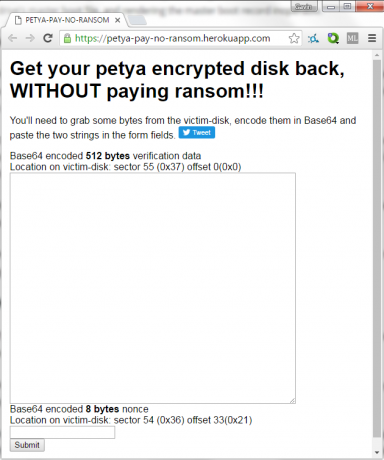

Nástroj Wosar extrahuje 512 bajtov potrebných pre Petya crack, „Začínajúce na sektor 55 (0x37h) s ofsetom 0 a 8 byte nonce zo sektora 54 (0x36) offset: 33 (0x21). “ Akonáhle sú dáta extrahované, nástroj ich skonvertuje na potrebnú bázu64 kódovanie. Potom ho môžete zadať do webová stránka petya-no-pay-výkupné.

Poskytol som iba malý ~ 50 riadkový nástroj, vďaka ktorému je skutočné dešifrovanie užívateľsky príjemnejšie.

- Fabian Wosar (@fwosar) 15. apríla 2016

Po vygenerovaní dešifrovacieho hesla si ho zapíšte. Teraz budete musieť vymeniť pevný disk a potom spustiť infikovaný systém. Keď sa objaví obrazovka zámku Petya, môžete zadať dešifrovací kľúč.

Podrobný návod na extrakciu dátových reťazcov, vkladanie prevedených údajov do webovej stránky a generovanie dešifrovacieho hesla nájdete tu.

Dešifrovanie pre každého?

Kombinácia šifrovacej trhliny leo-stone a extraktora Petya sektoru Fabian Wosar robí šťastné čítanie. Ktokoľvek s technickými znalosťami, ktorý hľadá riešenie pre svoje šifrované súbory, môže mať šancu na opätovné získanie kontroly nad svojimi údajmi.

Riešenie sa teraz zjednodušilo, tí používatelia, ktorí nemajú k dispozícii technické znalosti, by si ich mohli reálne vziať infikovaného systému do miestnej opravovne a informovať technikov o tom, čo treba urobiť, alebo aspoň tomu, čomu veria potrebuje robiť.

Avšak aj ako cesta k oprave toto konkrétny variant ransomware sa stal oveľa ľahším, ransomware je stále obrovský, neustále sa rozvíjajúci problém, ktorému čelíme každému z nás Ransomware udržiava rast - Ako sa môžete chrániť? Čítaj viac . A napriek tomu, že táto cesta sa dá ľahšie nájsť a ľahšie ju sledovať, autori ransomware vedia, že je ich veľká väčšina používatelia, ktorí jednoducho nebudú mať nádej na dešifrovanie súborov, majú jedinú šancu na zotavenie prostredníctvom studeného, tvrdého a nevysledovateľného súboru Bitcoin.

Napriek ich počiatočnému kódovaniu trapas, Som si istý, že autori petya ransomware nie sú v sede a ľutujú sa za seba. Teraz, keď táto metóda crack a dešifrovanie získavajú trakciu, pravdepodobne pracujú na aktualizácii svojho kódu, aby zakázali riešenie, čím opäť zatvoria dvere pre obnovu dát.

Boli ste obeťou ransomware? Podarilo sa vám obnoviť vaše súbory, alebo ste zaplatili výkupné? Dajte nám vedieť nižšie!

Gavin je senior spisovateľom pre MUO. Je tiež editorom a správcom SEO pre sesterské stránky MakeUseOf, zamerané na kryptografiu, Blocks Decoded. Má BA (Hons) súčasné písanie s praxou digitálneho umenia drancované z kopcov Devonu, ako aj viac ako desaťročie profesionálneho písania. Má rád veľké množstvo čaju.