Reklama

Je tam džungľa. Od trójskych koní po červy, phishery až po lekárnikov je web zdanlivo plný nebezpečenstiev. Zabezpečenie seba samého vyžaduje nielen správny softvér, ale aj pochopenie toho, aké hrozby je potrebné dávať pozor.

Tu prichádza „HackerProof: Váš sprievodca bezpečnosťou PC“. Tento vynikajúci sprievodca, ktorý vám priniesol Matt Smith z vlastnej spoločnosti MakeUseOf, poskytuje objektívny, podrobný, ale ľahko zrozumiteľný návod na zabezpečenie PC.

Na konci tejto príručky budete presne vedieť, čo znamená zabezpečenie počítača a čo je dôležitejšie, čo musíte urobiť, aby ste zabezpečili bezpečnosť svojho počítača.

Poznanie je moc; ozbrojte sa!

Obsah

§1 - Úvod do zabezpečenia počítača

§2 - Malware Gallery

§3 - Nevinné civilizácie: bezpečnosť operačných systémovdrôt

§4 - Dobré bezpečnostné návyky

§5 - Metódy ochrany

§6 - Výber bezpečnostného softvéru

§7 - Pripravte sa na najhoršie - a zálohujte!

§8 - Obnovenie zo škodlivého softvéru

§9-Záver

1. Úvod do zabezpečenia počítača

1.1 Čo je to zabezpečenie počítača?

Pojmy „zabezpečenie počítača“ alebo „zabezpečenie počítača“ sú v extrémnom prípade nejasné. Ako väčšina všeobecných pojmov, hovoria veľmi málo.

Je to preto, že bezpečnosť počítača je neuveriteľne rozmanitá oblasť. Na jednej strane máte profesionálnych a akademických výskumných pracovníkov, ktorí sa starostlivo snažia nájsť a vyriešiť problémy s bezpečnosťou v širokej škále zariadení. Na druhej strane existuje aj komunita vynálezcovských počítačov, ktoré sú technicky amatéri (v doslovnom zmysle slova - sú neplatení a nepodporované akoukoľvek uznanou inštitúciou alebo spoločnosťou), sú však vysoko kvalifikovaní a schopní poskytnúť užitočný vstup ich vlastné.

Bezpečnosť PC je spojená s počítačovou bezpečnosťou ako celok vrátane problémov, ako sú zabezpečenie siete a Internetová bezpečnosť 5 spôsobov, ako skontrolovať bezpečnosť vášho internetového pripojeniaJe vaše pripojenie k internetu bezpečné? Tu je to, čo potrebujete vedieť, aby ste zostali v bezpečí v akejkoľvek sieti, ku ktorej sa pripájate. Čítaj viac . Drvivá väčšina hrozieb, ktoré môžu napadnúť váš počítač, dokáže prežiť iba z dôvodu internetu a internetu v niektorých prípadoch je prežitie bezpečnostnej hrozby priamo spojené s bezpečnostnou chybou na nejakom špičkovom serveri hardware. Priemerný používateľ PC však nad tým nemá kontrolu.

To znamená, že bezpečnosť počítača - definovaná ako ochrana osobného počítača, ktorý vlastníte - má mentalitu pevnosti. Je vašou povinnosťou chrániť svoju pevnosť pred všetkým, čo by mohlo v neznámom mieste za jej stenami. Táto mentalita je vyjadrená v podmienkach, ktoré používajú spoločnosti, ktoré vám chcú predať bezpečnostný softvér PC. Slová ako „POŽARNE dvere Tri najlepšie bezplatné brány firewall pre Windows Čítaj viac „Blokátor“ a „štít“ sa dajú ľahko nájsť v reklamách bezpečnostného softvéru pre PC.

Tieto slová majú objasniť účel zabezpečenia počítača, ale nie vždy to tak je. Informácie prijaté od spoločnosti, ktorá predáva bezpečnostný softvér, budú pravdepodobne skreslené v prospech svojho produktu, čo ďalej sťaží problémy.

Táto príručka poskytuje objektívny, podrobný, ale ľahko zrozumiteľný návod na zabezpečenie počítača. Na konci tejto príručky budete presne vedieť, čo znamená bezpečnosť počítača a čo je dôležitejšie, čo musíte urobiť, aby ste zaistili bezpečnosť svojho počítača.

1.2 Stručná história počítačových vírusov

Počítačové vírusy neboli vždy hlavnou hrozbou. Najstaršie vírusy, ktoré sa šíria v 70. rokoch prostredníctvom prvých internetových sietí (ako ARPANET Kto teda vytvoril internet? [Vysvetlenie technológie] Čítaj viac ), boli relatívne svetské programy, ktoré niekedy neurobili nič viac, ako zobrazili správu na počítačovom termináli.

Vírusy sa začali objavovať ako vážne bezpečnostné hrozby až v polovici a na konci osemdesiatych rokov. V tomto období došlo k niekoľkým prvenstvám v oblasti počítačových vírusov, napríklad vírusu Brain, všeobecne považovaného za prvý vírus kompatibilný s počítačmi IBM PC. Tento vírus bol schopný infikovať zavádzací sektor počítačov MS-DOS, spomaliť ich alebo spôsobiť ich nepoužiteľnosť.

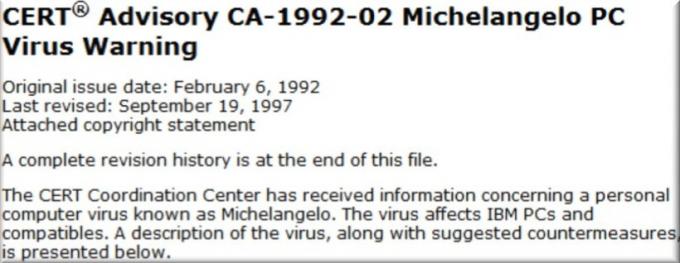

Akonáhle sa najskorší malware objavil, počet vírusov rýchlo narástol, keď pútaví hlupáci videli príležitosť zapojiť sa do online vandalizmu a preukázať svoje technické znalosti svojim rovesníkom. Mediálna pozornosť na vírusy sa stala bežnou na začiatku 90. rokov a okolo vírusu Michelangelo sa objavilo prvé veľké vírusové strach. Rovnako ako stovky počítačových vírusov po tom, Michelangelo vydal mediálnu paniku a milióny z celého sveta sa obávali, že ich údaje budú čoskoro vymazané. Táto panika sa ukázala ako nevhodná, ale zamerala pozornosť na malware, ktorý ešte nezmizol.

Šírenie e-mailom Diagnostikujte problémy s e-mailovým serverom pomocou bezplatných nástrojov Čítaj viac koncom 90. rokov napísal ďalšiu kapitolu o škodlivom softvéri. Táto štandardná forma komunikácie bola a stále je populárnou metódou, pomocou ktorej sa môže škodlivý softvér reprodukovať. E-maily sa ľahko odosielajú a priložené vírusy sa ľahko maskujú. Popularita e-mailov sa tiež časovo zhodovala s trendom, ktorý sa ukázal byť ešte dôležitejší pri vývoji škodlivého softvéru - vzostup osobných počítačov. Zatiaľ čo podnikové siete zvyčajne obsadzuje tím ľudí platených za stráženie ich bezpečnosti, osobné počítače používajú priemerní ľudia, ktorí v tejto oblasti nemajú žiadne školenie.

Bez vzostupu osobných počítačov by mnohé z bezpečnostných hrozieb, ktoré sa objavili v novej tisícročí, neboli možné. Červy by mali menej cieľov, trójske kone by boli odhalené rýchlo a nové hrozby, ako je phishing, by boli zbytočné. Osobné počítače dávajú tým, ktorí chcú napísať škodlivý softvér, pole plné ľahkých cieľov.

Kľúčom je, samozrejme, zaistiť, že nie ste jedným z nich.

2. Malware Gallery

2.1 Tradičný vírus alebo trójsky kôň

Škodlivý softvér sa vo väčšine histórie rozšíril chybou používateľa; to znamená, že užívateľ PC podniká nejaké kroky na spustenie vírusu do činnosti. Klasickým príkladom je otvorenie prílohy e-mailu. Vírus, maskovaný ako obrazový súbor alebo nejaký iný bežný typ súboru, sa objaví, keď používateľ otvorí súbor. Otvorenie súboru môže mať za následok chybu, alebo sa súbor môže otvoriť ako obvykle a oklamať používateľa, aby si myslel, že nič nie je v poriadku. V každom prípade vírus vyžadoval akciu užívateľa, aby sa mohol šíriť. Reprodukcia nie je možná kvôli bezpečnostnej chybe v kóde programu, ale kvôli podvodom.

Na konci 90. rokov bol tento druh škodlivého softvéru, ktorý sa bežne nazýva vírus, zďaleka najohrozenejší. Väčšina ľudí bola v e-maile nováčikom a nevedela, že otvorením prílohy by sa mohol infikovať ich počítač. E-mailová služba bola oveľa menej sofistikovaná: neexistovali žiadne účinné spamové filtre schopné udržať vírus obsahujúci nevyžiadané e-maily z doručených, ani neexistovali žiadne účinné antivírusové riešenia, ktoré by automaticky skenovali e-maily príloh. V posledných rokoch technologický pokrok na oboch týchto frontoch spôsobil, že sa prostredníctvom vírusu odoslala menej účinná e-mail, ale stále existujú milióny ľudí, ktorí nemajú bezpečnostný softvér a nevadí vám otvárať e-maily príloh.

Keďže e-mailové vírusy sú teraz (relatívne) dobre známou hrozbou, vírusový dizajn sa stal kreatívnejším. Vírusy sa teraz môžu „skryť“ v typoch súborov, ktoré väčšina ľudí považuje za bezpečné, napríklad Tabuľky programu Excel Ako rozdeliť obrovské tabuľky CSV Excel do samostatných súborovJednou z nedostatkov programu Microsoft Excel je obmedzená veľkosť tabuľky. Ak potrebujete zmenšiť súbor Excel alebo rozdeliť veľký súbor CSV, čítajte ďalej! Čítaj viac a súbory PDF. Je dokonca možné, že vírus infikuje počítač prostredníctvom webového prehľadávača, ak navštívite webovú stránku obsahujúcu takýto vírus.

Niektorí používatelia počítačov sa môžu pochváliť tým, že vyhnúť sa vírusu je jednoducho vecou zdravého rozumu - ak nestiahnete súbory z neznámych zdrojov a nestiahnete e-mailové prílohy, budete v poriadku. S týmto názorom nesúhlasím. Zatiaľ čo mnohým hrozbám sa dá vyhnúť opatrne, vírusy s novými metódami reprodukcie a infekcie sa neustále vyvíjajú.

2,2 trójske kone

Trójske kone, hoci sa líšia od vírusu vo svojom užitočnom zaťažení, môžu infikovať PC pomocou rovnakých metód, ako sú uvedené vyššie. Zatiaľ čo vírus sa pokúša spustiť škodlivý kód na vašom počítači, trójsky kôň sa pokúša umožniť tretej strane prístup k niektorým alebo všetkým funkciám vášho počítača. Trójske kone môžu infikovať počítače takmer každou metódou, ktorú môže vírus použiť. Vírusy aj trójske kone sú často spojené ako malware, pretože niektoré bezpečnostné hrozby majú vlastnosti spojené s vírusom aj s trójskym koňom.

2.3 Červy

Pojem „červ“ označuje skôr spôsob vírusovej infekcie a reprodukcie ako užitočnú záťaž. Tento spôsob infekcie je však jedinečný a nebezpečný, preto si zaslúži svoju vlastnú kategóriu.

Červ je malware, ktorý je schopný infikovať počítač bez toho, aby užívateľ podnikol žiadne kroky (okrem toho, že zapol počítač a pripojil sa k internetu). Na rozdiel od tradičnejšieho škodlivého softvéru, ktorý sa zvyčajne snaží skrývať v infikovanom súbore, červy infikujú počítače prostredníctvom zraniteľnosti siete.

Stereotypný červ sa šíri spamom do náhodných kópií I. P. adresy Ako používať falošnú IP adresu a maskovať sa onlineNiekedy musíte skryť svoju IP adresu. Tu je niekoľko spôsobov, ako maskovať svoju IP adresu a maskovať sa online kvôli anonymite. Čítaj viac . Každá kópia obsahuje pokyny na útok na konkrétnu zraniteľnosť siete. Ak sa nájde náhodne zacielený počítač so zraniteľnosťou, červ použije zraniteľnosť siete na získanie prístupu do počítača a poskytnutie užitočného zaťaženia. Keď k tomu dôjde, červ potom použije novo infikovaný počítač na spamovanie náhodnejších I.P. adresy, začínajúc proces odznova.

Kľúčom je tu exponenciálny rast. Červ Slammer, ktorý bol vydaný v januári 2003, použil túto metódu na infikovanie približne 75 000 počítačov do 10 minút od pôvodného vydania. (Zdroj: Wired)

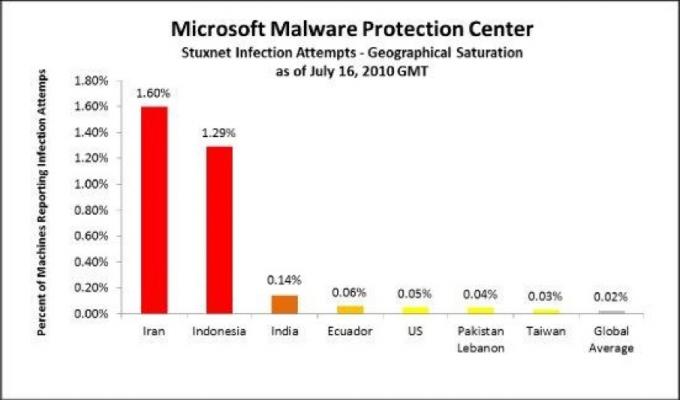

Podobne ako v prípade mnohých bezpečnostných hrozieb v počítači sa pojem „červ“ vzťahuje na celý rad hrozieb škodlivého softvéru. Niektoré červy sa šíria pomocou nedostatkov v zabezpečení e-mailu, aby sa samy automaticky spamovali prostredníctvom e-mailu po infikovaní systému. Iní majú mimoriadne cielené užitočné zaťaženie. Zistilo sa, že Stuxnet, nedávny počítačový červ, má kód, o ktorom mnohí veria, že je navrhnutý špeciálne na útok na iránsky jadrový výskumný program. (Zdroj: Bruce Schneier)

Aj keď sa odhaduje, že tento červ infikoval tisíce počítačov, jeho skutočné užitočné zaťaženie je navrhnuté tak, aby vstúpi do platnosti iba vtedy, keď sa červ stretne so špecifickým typom siete - typ, ktorý Irán používa pre urán výroby. Bez ohľadu na to, kto bol cieľom, sofistikovanosť Stuxnetu je skvelým príkladom toho, ako môže automaticky sa množiaci červ infikovať systémy bez toho, aby jeho používatelia mali najmenšiu stopu.

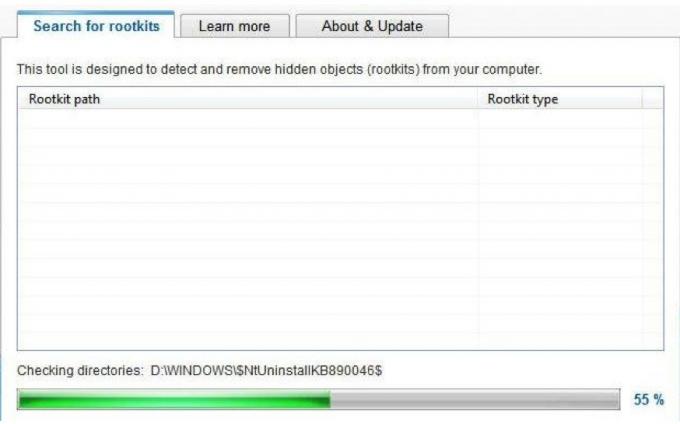

2.4 Rootkity

Obzvlášť nepríjemný malware, rootkity sú schopné získať privilegovaný prístup k počítaču a skryť sa pred bežnými antivírusovými kontrolami. Termín rootkit sa používa hlavne ako prostriedok na opis konkrétneho typu užitočného zaťaženia. Rootkity môžu infikovať systémy a reprodukovať sa pomocou ľubovoľného počtu taktík. Môžu fungovať ako červy alebo sa môžu skrývať v zdanlivo legitímnych súboroch.

Spoločnosť Sony sa napríklad ocitla v horúcej vode, keď odborníci v oblasti bezpečnosti zistili, že niektoré hudobné disky CD distribuované spoločnosťou Sony boli dodávané s počítačom rootkit, ktorý bol schopný poskytnúť administratívny prístup na počítačoch so systémom Windows, skryť sa pred väčšinou vírusových skenov a prenášať údaje do vzdialeného počítača lokalita. Toto bolo zjavne súčasťou zavádzajúcej schémy ochrany proti kopírovaniu.

V mnohých ohľadoch sa užitočné zaťaženie rootkitu snaží dosiahnuť rovnaké ciele ako bežný vírus alebo trójsky kôň. Užitočné zaťaženie sa môže pokúsiť vymazať alebo poškodiť súbory alebo sa môže pokúsiť zaznamenať vaše stlačenia klávesov, alebo sa môže pokúsiť nájsť vaše heslá a potom ich preniesť na tretiu stranu. Sú to všetko veci, ktoré sa vírus alebo trójsky kôň môže pokúsiť urobiť, ale rootkity sú oveľa efektívnejšie pri maskovaní seba, zatiaľ čo robia svoju prácu. Rootkity v skutočnosti podvracajú operačný systém a pomocou bezpečnostných nedostatkov v operačnom systéme sa maskujú ako kritické systémový súbor alebo, v vážnych prípadoch, zapisovať sa do kritických systémových súborov, čo znemožňuje odstránenie bez poškodenia prevádzky Systém. (Zdroj: Wired)

Dobrou správou je, že rootkity sa dajú ťažšie kódovať ako väčšina ostatných typov škodlivého softvéru. Čím hlbšie sa rootkit chce ponoriť do operačného systému PC, tým ťažší je rootkit bude vznikať, pretože akékoľvek chyby v kóde rootkitu môžu poškodiť cieľový počítač alebo zmeniť antivírus softvér. Môže to byť zlé pre PC, ale v prvom rade to znemožňuje pokus o skrytie rootkitu.

2.5 Phishing a pharming

Svet škodlivého softvéru v 90. rokoch vyzerá v porovnaní so súčasnosťou malebne. V tej dobe malware často napísali hackeri, ktorí chceli ukázať svoj talent a získať známosť medzi svojimi rovesníkmi. Ujma bola vážna, ale často sa obmedzila na napadnuté počítače. Moderný malware však často nie je nič iné ako nástroj používaný zločincami, ktorí sa snažia ukradnúť osobné údaje. Tieto informácie sa potom môžu použiť na únos kreditných kariet, vytváranie falošných identifikácií a vykonávanie najrôznejších nezákonných činností, ktoré môžu mať vážny vplyv na život obete.

phishing Získajte okamžité upozornenia na nové počítačové vírusy a e-maily na neoprávnené získavanie údajov Čítaj viac a Pharming sú techniky, ktoré najlepšie ilustrujú zločinný prvok bezpečnostných hrozieb v počítači. Tieto hrozby sú významné, ale technicky neútočia na váš počítač vôbec. Namiesto toho používajú váš počítač, aby vás oklamal a ukradol dôležité informácie.

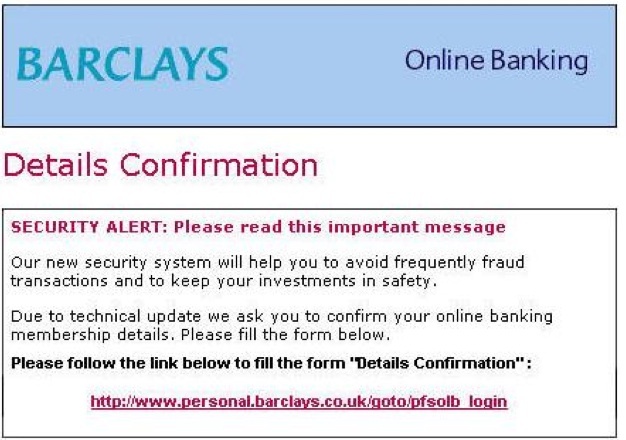

Obidva tieto pojmy spolu úzko súvisia. Pharming je technika používaná na presmerovanie osoby na falošný web. Phishing je akt získavania súkromných informácií tým, že predstavuje dôveryhodný subjekt. Techniky často idú ruka v ruke: technika pharming posiela osobu na falošnú webovú stránku, ktorá sa potom používa na „phishing“ súkromných informácií od osoby.

Klasický príklad tohto druhu útoku začína e-mailom, ktorý sa zdá byť odoslaný z vašej banky. V e-maile sa uvádza, že došlo k podozreniu na narušenie bezpečnosti online serverov vašej banky a musíte zmeniť svoje používateľské meno a heslo. Dostanete odkaz na to, čo sa zdá byť webom vašej banky. Po otvorení stránky v prehliadači sa na stránke zobrazí výzva na potvrdenie existujúceho používateľského mena a hesla a potom zadajte nové používateľské meno a heslo. Robíte tak a web vám ďakuje za spoluprácu. Neuvedomujete si, že niečo nie je v poriadku, kým sa na nasledujúci deň pokúsite prihlásiť na web svojej banky sledovaním záložky v prehliadači.

2.6 Malware - The Catch All

Aj keď sú podvodníci vyššie považovaní za vážne problémy s určitými charakteristikami, stále sú Je ťažké kategorizovať hrozby, pretože ekosystém bezpečnostných hrozieb je rôznorodý a neustále mení. Z tohto dôvodu sa termín malware používa tak často: ide o perfektné riešenie pre všetko, čo sa snaží poškodiť váš počítač alebo sa snaží použiť počítač na to, aby vám ublížil.

Teraz, keď viete o niektorých najbežnejších bezpečnostných hrozbách v počítači, možno vás zaujíma, čo s nimi môžete urobiť. Najlepším miestom na začatie diskusie je s operačnými systémami.

3. Nevinné civilizácie: bezpečnosť operačných systémov

Operačný systém, ktorý používate, má významný vplyv na hrozby škodlivého softvéru, ktoré musíte poznať, a na metódy, pomocou ktorých môžete proti nim pôsobiť. Škodlivý softvér je vo väčšine prípadov naprogramovaný tak, aby využíval výhody konkrétneho zneužitia v konkrétnom operačnom systéme. Malware kódovaný tak, aby využíval zraniteľnosť siete v systéme Windows, nemôže infikovať počítače s OS X, pretože sieťový kód je veľmi odlišný. Podobne vírus, ktorý sa pokúša odstrániť súbory ovládačov nájdené v počítači so systémom Windows XP, nebude mať žiadny vplyv na počítač so systémom Linux, pretože ovládače sú úplne odlišné.

Myslím si, že je správne povedať, že operačný systém, ktorý vyberiete, má väčší vplyv na celkovú bezpečnosť vášho počítača ako ktorákoľvek iná jednotlivá premenná. Z tohto hľadiska sa rýchlo pozrime na niektoré bežné operačné systémy a na to, ako riešia zabezpečenie.

3.1 Windows XP

Systém Windows XP, ktorý bol zavedený v roku 2001, sa rýchlo stal kriticky uznávaným operačným systémom spoločnosti Microsoft. Páčilo sa mu relatívne jednoduché rozhranie, ktoré ponúka vylepšenia, ale zostalo známe používateľom systému Windows 95, 98 a ME. Ukázalo sa tiež, že je relatívne malý pre nový operačný systém Windows a zostáva schopný bežať na starších počítačoch, ktoré nedokážu spracovať novšie operačné systémy Windows.

V čase vydania systému Windows XP došlo v porovnaní s predchádzajúcimi operačnými systémami Windows k niektorým významným vylepšeniam zabezpečenia. Uzatvoril niektoré bezpečnostné diery, vďaka ktorým bolo ľahké vyprázdniť si systémy Windows pomocou prázdnych sieťových účtov alebo chýb certifikácie. Zabezpečenie systému Windows XP získalo veľký prínos v aktualizácii Windows XP Service Pack 2 zavedením Centra zabezpečenia systému Windows, vďaka ktorému sa tento proces stal Používatelia ľahšie zistia, či ich počítač so systémom Windows XP bol chránený softvérom na ochranu proti škodlivým softvérom a či má k dispozícii príslušné aktualizácie zabezpečenia nainštalovaný.

Windows XP je však takmer desaťročný operačný systém a v priebehu rokov ho hackeri neúnavne napadli. Vďaka popularite systému Windows XP je zrejmé, že malware sa snaží infikovať čo najviac počítačov. Okrem toho systém Windows XP jednoducho nemá prístup k množstvu vylepšených bezpečnostných funkcií, ktoré sú štandardom systému Windows 7.

Celkovo je systém Windows XP najhorším bežným operačným systémom, ktorý je v súčasnosti k dispozícii z hľadiska zabezpečenia. Chýbajú mu nové bezpečnostné funkcie, je dobre zrozumiteľný tým kódovacím škodlivým softvérom a je často napadnutý.

3.2 Windows 7

Najnovší operačný systém od spoločnosti Microsoft, Windows 7, je vylepšením ťažko kritizovaného systému Windows Vista (informácie v tejto časti sa väčšinou týkajú aj systému Vista). Windows 7 nie je tak ľahko ovládateľný ako Windows XP, ale ponúka množstvo nových funkcií vrátane funkcií týkajúcich sa bezpečnosti.

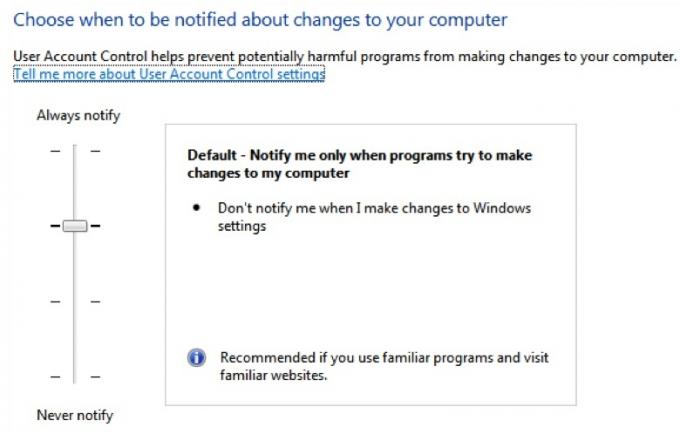

Napríklad Kontrola používateľských účtov je nová funkcia, ktorá bola zavedená vo Vista a tiež zahrnutá v systéme Windows 7. Pri prvom príchode bol UAC v médiách často zosmiešňovaný - spoločnosť Apple o tom dokonca zverejnila reklamu. Je to zvláštny krok, pretože OS X má podobnú funkčnosť a pretože UAC je veľmi dôležitá, pokiaľ ide o bezpečnosť. Chráni počítač tak, že programy nemôžu získať zvýšené oprávnenie na prístup do systému bez povolenia. Pred UAC to malvér ľahko urobiť bez toho, aby užívateľ vedel múdrejšie.

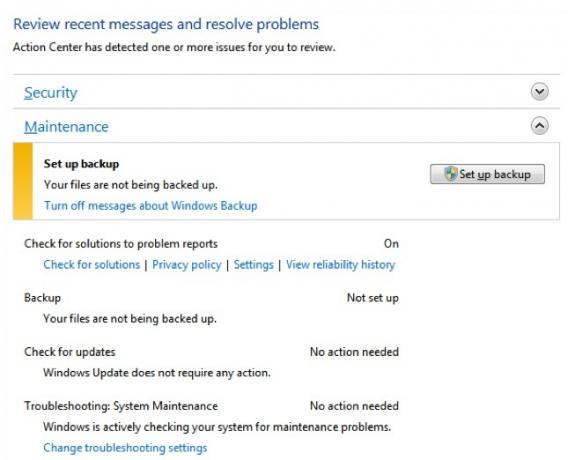

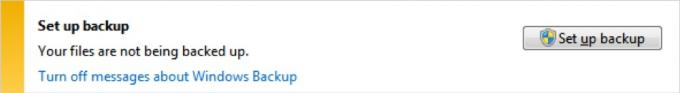

Microsoft tiež urobil vylepšenia, ktoré ďalej zdokonaľuje schopnosť spoločnosti Windows poskytovať používateľom dôležité informácie o zabezpečení. Centrum zabezpečenia sa teraz nazýva Centrum akcií systému Windows a vykonáva lepšiu prácu ako kedykoľvek predtým pri automatickom získavaní dôležitých aktualizácií a upozorňovaní používateľov, keď je potrebné konať. Je to rozhodujúce, pretože známe zneužitia zabezpečenia, ktoré nie sú opravené, sú zodpovednosťou bez ohľadu na to, aký operačný systém uprednostňujete.

Systém Windows 7 ťaží aj z prístupu k bezpečnosti, ktorý je omnoho primeranejší ako prístup, ktorý mal spoločnosť Microsoft pri vytváraní systému Windows XP. Toto je zrejmé, keď porovnáte počet bezpečnostných zneužití, ktoré musel Microsoft opraviť počas prvého roku vydania systému XP s prvým rokom vydania systému Vista. V systéme Windows XP bolo opravených 65 slabých miest, zatiaľ čo v systéme Windows Vista bolo opravených iba 36 slabých miest.

Nanešťastie, systém Windows 7 je kvôli svojej popularite naďalej vysoko zameraný na malware. Windows sú stále operačným systémom, ktorý používa väčšina sveta, takže má zmysel, aby sa naň zameriaval malvér. Z tohto dôvodu používatelia systému Windows 7 stále čelia mnohým bezpečnostným hrozbám.

3.3 Mac OS X

Mac OS X sa stále cíti moderný, ale jeho jadrom je pomerne starý operačný systém. Prvá verzia bola vydaná v roku 2001, takže je rovnako stará ako Windows XP. Spoločnosť Apple však pristupuje k aktualizáciám oveľa odlišnejšie ako spoločnosť Microsoft. Zatiaľ čo ľudia v Redmonde sa zvyčajne zameriavajú na veľké vydania, prinášajú nové operačné systémy každých päť alebo päť rokov V priemere šesť rokov posádka spoločnosti Apple od začiatku operačného systému aktualizovala OS X osemkrát uvoľnite.

Tieto vydania zvyčajne obsahujú niekoľko aktualizácií zabezpečenia a spoločnosť Apple si získala reputáciu za poskytovanie zabezpečenia, ktoré ďaleko presahuje bezpečnosť systému Windows. Táto povesť sa však pri bližšom skúmaní skôr rozpadá. Zacielenie na škodlivý softvér OS X existuje a spoločnosť Apple musí opraviť bezpečnostné chyby približne rovnakou frekvenciou ako spoločnosť Microsoft. Správa bezpečnostnej spoločnosti známej ako Secunia z roku 2004 zistila, že v predchádzajúcom roku sa na Mac OS X vzťahovalo 36 zraniteľnosti, iba o desať menej ako Windows XP - vyššie percento zraniteľnosti OS X by sa však mohlo zneužiť prostredníctvom systému Windows XP Internet. (Zdroj: Techworld)

Spoločnosť Apple bola nedávno nútená vydať niekoľko hlavných bezpečnostných záplat, z ktorých posledná sa týkala 134 zraniteľností. (Zdroj: FierceCIO).

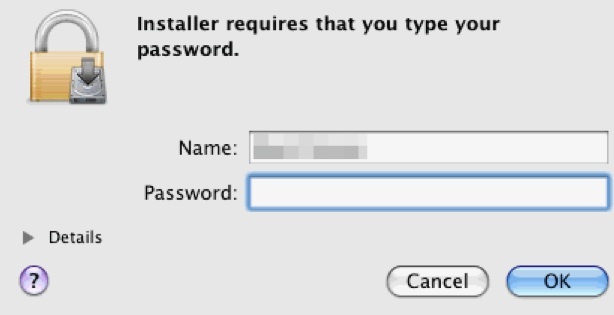

To neznamená, že Mac OS X nie je bezpečný. Jednou z výhod, ktorá vyplýva z dedičstva systému UNIX v systéme OS X, je potreba prihlásiť sa ako „root“ na vykonanie zmien dôležitých súborov a nastavení (UAC systému Windows je v podstate pokusom o napodobnenie). Zdá sa však, že nešťastný počet používateľov verí, že OS X je vzhľadom na svoju relatívnu nejasnosť imunitný voči bezpečnostným hrozbám. Aj keď existuje určitá miera pravdy, bezpečnostné hrozby pre počítače s OS X existujú a môžu byť rovnako škodlivé ako tie, ktoré sa zameriavajú na Windows. Bezpečnosť systému Mac OS X brzdí aj tenký výber bezpečnostných balíkov.

3.4 Linux

Väčšina majiteľov PC nikdy nebude používať počítač so systémom Linux. Vďaka tomu je Linux teraz prístupnejší, ako tomu bolo v minulosti. Zadarmo varianty systému Linux, napríklad ubuntu 6 spôsobov, ako urýchliť pracovnú plochu GNOMEGNOME je desktopové rozhranie, ktoré získate na väčšine distribúcií Linuxu. Chcete veci urýchliť? Tieto vylepšenia zlepšia vaše prostredie GNOME. Čítaj viac a Jolicloud Jolicloud: Stiahnutie operačného systému pre Netbook, ktorý ste hľadali Čítaj viac , ponúkajú grafické používateľské rozhranie, ktoré je robustné a poskytuje základné funkcie, ktoré od PC očakávate, napríklad schopnosť čítať e-maily a prehliadať web.

Linux, rovnako ako OS X, vyžaduje, aby sa používatelia pri vykonávaní zmien v dôležitých súboroch a nastaveniach prihlasovali pomocou účtu typu root. Linux tiež veľmi ťaží z bezpečnosti prostredníctvom nejasností. Užívateľská základňa systému Linux je malá a aby sa problémy so škodlivým softvérom ešte zhoršili, používateľská základňa sa nelepí na konkrétny variant systému Linux. Aj keď je základný kód často rovnaký, existujú rôzne zmeny rôznych variantov systému Linux - a mnohí pokročilí používatelia systému Linux zachádzajú tak ďaleko, že kódujú svoje vlastné vlastné funkcie. Vďaka tomu je útok na používateľov Linuxu zložitý a zbytočný. Ak hľadáte zber čísel kreditných kariet, zacielenie na Linux nie je správna cesta.

Výklenková povaha stolného Linuxu sťažuje jeho bezpečnosť. V systémoch Linux skutočne existujú bezpečnostné chyby a tieto zraniteľné miesta nie sú vždy opravené tak rýchlo, ako zraniteľné miesta zistené v systéme Windows. (Zdroj: eWEEK) Avšak na operačné systémy Linux sú bezpečnostné hrozby v skutočnosti menej časté a hrozby sú často menej závažné.

3.5 Zhrnutie - ktorý je najlepší?

Celkovo sú Mac OS X a Linux jednoznačne lepšie ako Windows, ak sa bezpečnosť meria podľa frekvencie, s akou sú používatelia ovplyvnení bezpečnostnými hrozbami. To neznamená, že Microsoft spí za volantom. Je to jednoducho realita nášho sveta. Windows je zďaleka najobľúbenejší operačný systém a v dôsledku toho je malware zvyčajne kódovaný na cieľové počítače so systémom Windows.

Na druhej strane počítače so systémom Windows majú prístup k vynikajúcim antivírusovým balíkom a Centrum akcií Windows v systéme Windows 7 nemá partnera. To znamená, že používatelia Windows majú pravdepodobne väčšiu pravdepodobnosť, že si budú vedomí bezpečnostného problému, keď sa objaví, ale pokus o kvantifikáciu je nemožný.

Napriek tomu je z akýchkoľvek dôvodov nemožné vyhnúť sa skutočnosti, že na používateľov systému Windows je škodlivý softvér pravdepodobne pravdepodobnejší ako na používateľov OS X alebo Linux.

4. Dobré bezpečnostné návyky

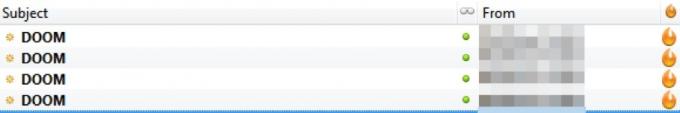

4.1 Vyhýbanie sa e-mailovej schránke Doom

Ah, e-mail. Kedysi to bola primárna metóda reprodukcie pre väčšinu škodlivého softvéru. Vírus bol priložený k e-mailu, maskovaný ako skvelý program alebo dokument, a potom odoslaný veselo. Otvorte e-mail a - bam! - ste nakazení.

V tom čase sa tento druh podvodu javil ako vrchol triku. Dnes sa také jednoduché prostriedky na rozmnožovanie škodlivého softvéru a infekcie zdajú čudné - bolo by pekné ísť späť do sveta, kde zabránenie e-mailovým prílohám chránilo váš počítač pred väčšinou hrozby.

Spamové filtre a automatická antivírusová ochrana sťažujú účinné šírenie škodlivého softvéru prostredníctvom e - mailu a väčšina používateľov teraz vie lepšie ako otvoriť prílohu z neznámeho zdroja (a ak ste to nevedeli lepšie - teraz vy áno!)

Malvér sa však kompenzoval použitím automatických metód reprodukcie, ktoré maskujú e-mail so škodlivým softvérom ako niečo, čo vyzerá ako dôveryhodné. Napríklad malware, ktorý infikuje počítač vášho rodiča, vám potom môže odoslať e-mail s hlavičkou „Fotografie z nedávnej dovolenky.“ Ak by váš rodič nebol na dovolenke, pravdepodobne by ste sa chytili podvodu. Rodičia všetkých však niekedy chodia na dovolenku - a ak sa práve práve vrátili z medzinárodnej cesty, môžete otvoriť prílohu.

Platí toto pravidlo - ak je prílohou niečo, o čom ste nevedeli, že sa vám má poslať, pred otvorením to potvrďte odosielateľom. Prípadne môžete súbor naskenovať pomocou zvolenej anti-malware aplikácie. Upozorňujeme však, že žiadny bezpečnostný softvér nedokáže zistiť všetky bezpečnostné hrozby.

Aj keď malware je vždy problémom, phishing je nepochybne hrozba, ktorá je v súčasnosti najnápadnejšia a najťažšie odhaliteľná. Vždy si dávajte pozor na neočakávané e-maily, ktoré údajne pochádzajú od vašej banky, zamestnávateľa alebo akejkoľvek inej inštitúcie. Žiadna legitímna inštitúcia vás nikdy nebude žiadať o zadanie svojho používateľského mena a hesla predložením odkazu odoslaného e-mailom!

V skutočnosti je dobré nikdy priamo neotvárať žiadne odkazy, ktoré vám údajne od inštitúcie posielajú. Ak vás napríklad vaša banka kontaktuje, aby vám poskytla mesačný elektronický výpis, mali by byť tieto informácie prístupné na hlavnej stránke banky a po prihlásení do účtu.

4.2 Používanie opatrnosti pri bezpečnom surfovaní

Surfovanie na webe vždy predstavovalo určité bezpečnostné hrozby. Túto skutočnosť mnohí používatelia zabudli. Rovnako ako v prípade e-mailu sa často predpokladá, že budete dokonale chránení, ak jednoducho nebudete otvárať súbory z neznámych zdrojov. Byť obozretný v súvislosti so stiahnutými súbormi je, samozrejme, mimoriadne dobrý nápad. Ale to samo o sebe nestačí na správne zabezpečenie vášho počítača.

Väčšina zneužívania zabezpečenia, s ktorými sa budete musieť obávať, existuje z dôvodu problému so zabezpečením webového prehľadávača alebo dôležitého doplnku, napríklad Java alebo Adobe Flash. Produkty ako Flash uľahčujú webovým vývojárom vytváranie interaktívnych webových zážitkov ďaleko nad rámec toho, čo sa dá dosiahnuť inak, ale zvýšená zložitosť vedie k bezpečnosti diery. Jáva Top 5 webových stránok pre príklady aplikácií Java Čítaj viac , Flash, Shockwave, ActiveX a ďalšie nástroje na vývoj webových aplikácií boli opravené znova a znova po zistení bezpečnostných nedostatkov. Tieto nedostatky sa tiež nesmejú ani smiať - niektoré z nich umožňujú útoku získať úplnú kontrolu nad počítačom jednoduchým prilákaním osoby na web pomocou škodlivého kódu.

(Zdroj: ESecurityPlanet)

Škodlivé webové stránky sa zriedka nachádzajú v hornej časti výsledkov vyhľadávania Google. Tieto stránky sa zvyčajne šíria prostredníctvom spamu, náhodných okamžitých správ a sociálnych médií. S týmto vyhlásením sa však aj dôveryhodná webová stránka môže niekedy stať bezpečnostnou hrozbou. Škodlivý softvér môže infikovať aj webové servery. V niektorých prípadoch to môže viesť k šíreniu škodlivého softvéru na webových stránkach bez vedomia vlastníka.

Najlepšou ochranou pred všetkými škodlivými hrozbami je zabezpečenie aktuálnosti vášho webového prehľadávača a súvisiacich doplnkov - o tejto otázke sa budeme podrobnejšie venovať ďalej v tejto kapitole.

4.3 Kontrola odkazov - Vedú tam, kde si myslíte?

Je rozumné postupovať pri spracovávaní e-mailov a okamžitých správ, ale jednoduché odkazy nie sú vždy praktické, pokiaľ ide o odkazy. Vskutku existuje niekoľko sociálnych sietí - napríklad cvrlikání 6 najlepších nástrojov na plánovanie aktualizácií Twitteru Čítaj viac - ktoré sa silne spoliehajú na odkazy. Bez odkazov by Twitter nebol väčšinou zbytočný.

To staví používateľov do neistej situácie. Na jednej strane môže byť stránka sociálnych sietí, ako je Twitter, zábavná a môže vám uľahčiť uchovávanie záložiek o priateľoch, s ktorými by ste inak mohli prísť. Na druhej strane, jednoduché používanie stránky sociálnych sietí vás môže vystaviť zvýšenému riziku - a čo je ešte horšie, odkazy sa zdieľajú pomocou malých adries URL, ktoré vás presmerujú na skutočnú webovú stránku.

Našťastie môžete ľahko zistiť skutočné umiestnenie webového odkazu pomocou webovej stránky, ktorá vám zdvihne závoje predtým, ako skutočne kliknete na odkaz. Rád používam TrueURL ale pomocou niekoľkých vyhľadávaní Google nájdete podobné stránky rôznych typov.

4.4 Aktualizácia softvéru - najdôležitejší krok

Väčšina bezpečnostných hrozieb sa darí kvôli bezpečnostným chybám v softvéri, ktorý je možné zneužiť. Opatrnosť vám pomôže zabrániť tomu, aby sa váš počítač nachádzal mimo potenciálne nebezpečných situácií, čo znamená, že je menej šancí na infikovanie vášho počítača škodlivým softvérom. Ale to je len polovica bitky. Druhá polovica podniká kroky, ktoré zabezpečia, že váš počítač nebude ohrozený, aj keď ho vystavíte bezpečnostnej hrozbe. Ako to robíš? Uistite sa, že softvér vášho počítača je aktuálny.

Predstavte si, že odchádzate z domu do práce. Za normálnych okolností zamknete dvere, keď odchádzate. Niekedy však môžete zabudnúť zamknúť dvere, aby niekto mohol jednoducho vchádzať do domu a narušiť jeho bezpečnosť. Nikto nezabúda úmyselne zamykať dvere, ale aj tak sa to stáva. Je to chyba.

Softvéroví programátori tiež robia chyby. Keď sa však zistí, že sa vyskytla chyba, často sa opravuje, rovnako ako by ste sa mohli otočiť a vrátiť sa domov, ak si pamätáte, že ste nezablokovali svoje dvere. Ak sa však rozhodnete softvér neaktualizovať, rozhodnete sa neotáčať a zamknúť dvere. Možno budete môcť znížiť svoje riziko umiestnením cenností do trezoru, udržiavaním zavretých závesov a umiestnením veľkej prednej strany trávnika na značku „BEWARE OF DOG“. Faktom však zostáva, že vaše dvere sú odomknuté - a keďže ste ich nezamkli, ktokoľvek môže ísť priamo dovnútra.

Dúfajme, že to ilustruje, prečo je dôležité aktualizovať softvér. Podľa môjho názoru je udržiavanie aktualizovaného softvéru jediným najdôležitejším bezpečnostným zvykom, ktorý môže človek kultivovať. Vždy je možné, že budete jednou z nešťastných udalostí, ktorých sa dotkla bezpečnostná chyba, skôr ako sa táto chyba stane známou a opravenou. Väčšina spoločností však dnes rýchlo reaguje na problémy so zabezpečením, takže udržiavanie aktualizovaného softvéru výrazne zvyšuje bezpečnosť.

4.5 Používajte antivírusovú ochranu

Svojim spôsobom by sa tento tip mohol stať samozrejmosťou. Napriek tomu som už mnohokrát hovoril s kolegami geekmi, ktorí sa podľa môjho názoru považovali za príliš chladných pre aplikácie zamerané proti škodlivému softvéru. Sú to len podvody, tvrdili - nebudete mať malware, ak neurobíte nič hlúpe.

V tomto sprievodcovi som diskutoval, prečo je tento predpoklad nesprávny. Pravda je, že ochrana pred škodlivým softvérom nie je taká jednoduchá, ako vyhnúť sa prílohám e-mailov a byť opatrný pri navštevovaných webových stránkach. Komplexné zabezpečenie počítača vyžaduje komplexný prístup - a to vrátane balíkov anti-malware, brán firewall a iných programov. Dostupný bezpečnostný softvér je rovnako rozmanitý ako hrozby, proti ktorým chránia, takže sa pozrime, čo je k dispozícii.

5. Metódy ochrany

5.1 Softvér proti malvéru

V kapitole 2 sme sa zaoberali rôznymi typmi škodlivého softvéru, ktorý by mohol infikovať váš počítač. Z týchto hrozieb sú prvé tri antivírusový softvér navrhnutý špeciálne na zachytenie a ochranu.

Na trhu je veľa anti-malware produktov - ich príliš veľa na vymenovanie tu. Tieto programy však majú spoločný účel. Existujú na detekciu a odstránenie škodlivého softvéru, ktorý mohol infikovať váš počítač.

Tiež sa snažia obmedziť škody, ktoré malware môže spôsobiť, tým, že „karanténne“ infikujú súbory v okamihu, keď sa objavia.

Väčšina antivírusového softvéru o tom hovorí niekoľkými spôsobmi. Prvou a najstaršou metódou je detekcia podpisu. Táto forma zisťovania zahŕňa skenovanie súboru a hľadanie kódu, o ktorom je známe, že ho používa konkrétny malware. Táto metóda detekcie je spoľahlivá, nemôže sa však zaoberať úplne novými hrozbami. Podpis je možné zistiť až po jeho pridaní do databázy známych hrozieb antivírusového softvéru. Hrozba sa zvyčajne nestane známou, kým už nie je vydaná.

Takzvaná ochrana v reálnom čase je tiež populárnou metódou zachytávania škodlivého softvéru pri čine. Táto forma ochrany sa nespolieha na podpisy, ale monitoruje správanie softvéru bežiaceho na vašom počítači. Ak sa určitý program začne správať čudne - ak žiada o povolenie, nemal by byť, alebo sa pokúša vykonať zmeny do súborov, ktoré sú nezvyčajné - je to zaznamenané a podniknú sa kroky na zastavenie programu, aby nespôsobil akýkoľvek šmýkač vo vašom systéme súborov. Rôzne spoločnosti implementujú ochranu v reálnom čase rôznymi spôsobmi, ale cieľ zachytenia škodlivého softvéru v akte je rovnaký.

Ďalšou novšou formou zisťovania, ktorá sa objavila v niektorých produktoch, ako napríklad Panda Cloud Antivirus a Norton Internet Security 2010, je ochrana pred cloudom. Táto metóda sa zameriava na pôvod škodlivého softvéru, ako sú konkrétne súbory a odkazy. Ak niekto, kto používa softvér proti malvéru, otvorí súbor a je napadnutý vírusom, tento názov súboru sa zaznamená ako hrozba a tieto informácie sa sprístupnia. Cieľom je zabrániť používateľom v otváraní súborov alebo nasledujúcich odkazov, ktoré môžu obsahovať bezpečnostnú hrozbu.

Po zistení hrozby sa spravidla „uloží do karantény“, aby sa zabezpečilo, že sa hrozba nemôže šíriť. Potom sa môžete pokúsiť odstrániť hrozbu. Softvér na ochranu pred škodlivým softvérom často nedokáže odstrániť všetky hrozby, ktoré zistil, ale vaša bezpečnosť je zvyčajne neporušená, pokiaľ zostáva v karanténe.

Väčšina sťažností proti softvéru proti malvéru sa týka nových hrozieb. Softvér proti malvéru je známym prvkom a novým škodlivým softvérom ho možno obísť. To je dôvod, prečo sa softvér proti škodlivému softvéru aktualizuje s extrémnou frekvenciou - neustále sa objavujú nové hrozby. To však neznamená, že antivírusový softvér je zbytočný. Počet známych hrozieb ďaleko prevyšuje tie, ktoré nie sú známe.

Avšak musíte si dať pozor na softvér, ktorý si kúpite alebo stiahnete. Zdá sa, že medzi najúčinnejšími a najmenej účinnými výrobkami existuje veľká medzera a miera inovácie je vysoká. Napríklad, Norton bol hrozný len pred niekoľkými rokmi, ale produkty Norton 2010 boli vynikajúce. Aktuálne informácie a recenzie o softvéri na ochranu proti škodlivým softvérom nájdete v AV-Comparatives (av-comparative.org), neziskovej organizácii, ktorá sa venuje objektívnemu testovaniu bezpečnostných produktov na PC.

5.2 Firewally

Značný počet najzávažnejších bezpečnostných hrozieb na počítači závisí od aktívneho internetového pripojenia. Poškodenie pevného disku je obrovskou bolesťou zadku, ale môžete proti nemu chrániť tým, že budete mať zálohu. Ak sa vám však niekto podarí získať číslo vašej kreditnej karty alebo iné citlivé osobné údaje, škoda môže presahovať váš počítač. K tomu môže dôjsť iba vtedy, ak malware nainštalovaný vo vašom počítači sprístupní vaše informácie tretej strane. Tieto údaje sa bežne prenášajú najjednoduchším možným spôsobom - internet.

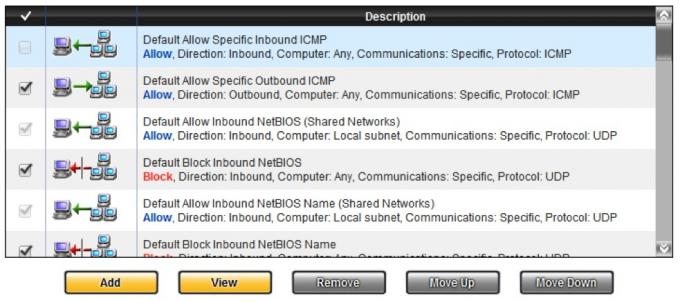

Tomu je zabrániť úlohou brány firewall. Firewall je softvér vo vašom počítači, ktorý monitoruje údaje odosielané do az počítača. Môže selektívne blokovať určité informácie alebo môže (zvyčajne) úplne vypnúť pripojenie na internet a úplne prerušiť tok informácií.

Firewally sú dôležitou súčasťou zabezpečenia internetu. V skutočnosti je také dôležité, že systém Windows je predvolene dodávaný s bránou firewall. Bez brány firewall bude malware môcť voľne prenášať údaje tretím stranám a malware sa reprodukuje zasielaním kópií do náhodných I.P. adresy budú s väčšou pravdepodobnosťou získať prístup k vašim PC.

Pretože počítače so systémom Windows sa teraz dodávajú s bránou firewall, nemusíte nutne kupovať bránu firewall od tretej strany. Existuje tiež veľa bezplatných možností - nielen pre operačné systémy Windows, ale aj pre operačné systémy OS X a Linux. Vďaka tomu sú produkty známe ako Internet Security Suites obvykle súčasťou brány firewall.

Dôrazne sa odporúča mať na počítači nainštalovaný firewall. Brána firewall je často schopná obmedziť škody spôsobené škodlivým softvérom, aj keď softvér proti malvéru nedokáže zistiť alebo zastaviť hrozbu.

5.3 Zabijače rootkitov

Softvér proti malvéru má detekovať a karanténne rootkity rovnako ako akékoľvek iné ohrozenie škodlivým softvérom. Povaha rootkitov však často veľmi sťažuje bežnému antivírusovému programu detekciu rootkitov. Aj keď je hrozba zistená, program proti malvéru nemusí byť schopný ho odstrániť, ak je rootkit sa začlenil do kritických systémových súborov ako prostriedok na unikanie detekcii a prevencii Odstránenie.

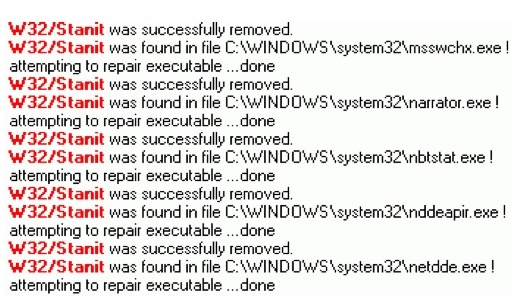

Tam prichádzajú špecializovaní zabijaci rootkitov. Tieto programy sú špeciálne navrhnuté tak, aby našli a odstránili rootkit, aj keď je rootkit navinutý do kritických systémových súborov. Asi najznámejším programom tohto typu je MalwareBytes Anti-Malware, ktorý sa stal populárnym pred niekoľkými rokmi, keď hrozba, ktorú predstavuje táto metóda útoku, krátko vstúpila do stĺpcov s technickými správami sieť. Od tej doby sa MalwareBytes stal všeobecnejším programom proti škodlivým softvérom.

Existuje tiež veľa zabijakov rootkitov, ktoré sú navrhnuté tak, aby odstránili konkrétny rootkit. Niekedy je to potrebné kvôli zložitosti niektorých rootkitov, ktoré sa skrývajú v systémových súboroch, ktoré nie je možné zmeniť bez poškodenia operačného systému. Programy navrhnuté tak, aby bojovali proti konkrétnemu rootkitu, to zvyčajne robia obnovením súborov do pôvodného stavu alebo opatrným vymazaním kódu, o ktorom je známe, že patrí do rootkitu.

Ani tieto riešenia však nie vždy uspejú. Niektorí odborníci v oblasti IT pristupujú ku koreňovým balíkom s politikou popálenej zeme. Po infikovaní systému radšej jednoducho preformátujú jednotku a preinštalujú operačný systém. Toto nie je zlý nápad a je to ďalší dôvod, prečo by ste si mali vždy ponechať zálohu svojich súborov. Preformátovanie pevného disku a preinštalovanie operačného systému je niekedy rýchlejší a ľahší proces ako pokus o odstránenie rootkitu.

5.4 Monitorovanie siete

S a domácej siete Pripojte sa k domácim počítačom odkiaľkoľvek pomocou systému DynDNS Čítaj viac môže byť neuveriteľne užitočné. Môže sa použiť na prenos súborov medzi počítačmi vo formáte Flash a na zabezpečenie prístupu na internet k množstvu zariadení iných ako PC, ako sú herné konzoly a prehrávače Blu-Ray.

Siete môžu byť tiež náchylné na prienik, avšak bezpečnostná hrozba počítača, ktorá sa týka tak škodlivého softvéru, ako aj hackerstva. Bezdrôtové siete sú obzvlášť zraniteľné, pretože bezdrôtová sieť podľa definície vysiela údaje cez všetky vlny vo všetkých smeroch. Ak sú tieto údaje šifrované, bude pre ľudí ťažšie čítať - ale praskanie šifrovania nie je nemožné.

Udržiavanie kariet v sieti vám pomôže zaistiť, aby sa k nej neobjavili žiadne zvláštne zariadenia. Za normálnych okolností to môžete urobiť tak, že sa pozriete na MAC adresy Skontrolujte, či je vaša bezdrôtová sieť bezpečná pomocou AirSnare Čítaj viac ktoré sú pripojené k smerovaču a porovnávajú ich s MAC adresami zariadení, ktoré vlastníte (MAC adresa sa zvyčajne vytlačí na tele zariadenia). Je však možné spoof MAC adresu a väčšina smerovačov neposkytuje podrobný protokol zariadení, ktoré sa k vašej sieti v minulosti pripojili.

Niektoré bezpečnostné balíky na internete to napravia pomocou softvéru na monitorovanie sietí, ktorý dokáže namapovať vašu sieť, poskytnúť informácie o každom zistenom zariadení, a rozložte tieto údaje na mape siete, ktorá vám presne ukáže, ktoré zariadenia sú pripojené k vašej sieti a prostriedky, pomocou ktorých sú pripojené. Softvér na monitorovanie sietí je tiež zvyčajne schopný obmedziť prístup k akýmkoľvek novým zariadeniam, ak by boli zistené, alebo obmedziť prístup zariadení bežne pripojených k vašej sieti.

Nie každý potrebuje takúto ochranu. Domáce káblové siete ho musia zriedka využívať a používatelia, ktorí vlastní iba jeden počítač, ho nepotrebujú (jeden počítač nevytvára sieť). Na druhej strane používateľom s bezdrôtovými sieťami alebo veľkými káblovými sieťami bude pravdepodobne tento softvér užitočný.

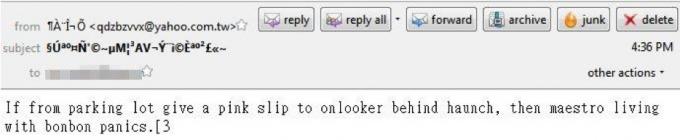

5.5 Ochrana pred phishingom

Ako sa uvádza v kapitole 2, phishing je jednou z najnovších a najzávažnejších bezpečnostných hrozieb, ktorej v súčasnosti čelia používatelia PC. Na rozdiel od väčšiny predchádzajúcich hrozieb phishing nezacieluje váš počítač. Zacieľuje na vás - váš počítač je jednoducho nástrojom, ktorý sa používa na spáchanie trestného činu proti vám.

Phishing funguje tak dobre, pretože kvalita podvodu používaného phishermi je často vynikajúca. Dobrý podvodníci typu phishing môžu vytvoriť falošný portál online bankovníctva, ktorý vyzerá rovnako ako ten, ktorý bežne používate pri návšteve webových stránok vašej banky. Ak nevenujete veľkú pozornosť, môžete svoje osobné údaje zadať bez premýšľania. Priznajme si to - všetci máme voľno. Jedno prekĺznutie po príchode domov z dlhého dňa v práci môže mať za následok všetky druhy zmätku.

Podvod nie je nikdy dokonalý. Phishingári môžu vytvárať autenticky vyzerajúce e-maily a webové stránky, nemôžu však v skutočnosti odosielať e-maily z vašej banky ani používať rovnakú adresu URL, ako sú stránky, ktoré napodobňujú. Pre ľudské oko môže byť ťažké rozlíšiť falošnú e-mailovú adresu alebo adresu URL od skutočnej, ale softvér dokáže toto rozlíšenie urobiť čo najrýchlejšie.

Ochrana proti phishingu je relatívne nová oblasť, ale väčšina balíkov zabezpečenia internetu teraz obsahuje softvér proti phishingu. Užitočnosť tejto funkcie zvyčajne závisí od technicky zdatného používateľa. Buďte úprimní - ak vám niekto poslal falošnú adresu URL webových stránok vašej banky zmenou iba jednej postavy, zachytili by ste ju? Viete, prečo niektoré webové stránky končia vecami ako .php a prečo je to dôležité? Poznáte rozdiel medzi http a https?

Ak je odpoveď na tieto otázky „nie“, mali by ste si stiahnuť bezplatný softvér proti phishingu alebo zvážiť nákup balíka Internet Security Suite s funkciou proti phishingu. Najprv nezabudnite prečítať recenziu softvéru. Keďže tento typ ochrany je nový, zostáva veľa priestoru pre inovácie - a tiež priestor pre chyby.

6. Výber bezpečnostného softvéru

6.1 Aké produkty ponúkajú akú ochranu?

V predchádzajúcej kapitole sme diskutovali o najdôležitejších formách ochrany. Vedieť, čo potrebujete, je jedna vec - nájsť ju však je druhá. Marketing súvisiaci s bezpečnosťou PC je súčasťou dôvodu, pre ktorý môže byť laik tak ťažké pochopiť. Spoločnosti často nazývajú rovnaké črty pod rôznymi názvami.

Najzákladnejšou formou bežne predávaného bezpečnostného softvéru PC je antivírusový program. Antivírusové produkty sa zvyčajne predávajú s kombináciou slova Antivirus a obchodnej značky spoločnosti. Norton Antivirus, McAfee Antivirus, AVG Antivirus atď. Antivírusové programy sa zvyčajne zhodujú s definíciou antivírusového softvéru stanovenou v tejto príručke. Cielené sú vírusy, trójske kone, rootkity a ďalšie hrozby. Väčšina antivírusových produktov neobsahuje bránu firewall a zvyčajne nie sú zahrnuté ani funkcie ako monitorovanie siete a ochrana pred phishingom.

Ďalším krokom nahor je balík zabezpečenia internetu. Podobne ako v prípade antivírusového softvéru sa balíky internetovej bezpečnosti zvyčajne predávajú spolu s obchodným názvom spoločnosti spolu s výrazom Internet Security. Internetové bezpečnostné balíky zvyčajne obsahujú bránu firewall a ochranu proti phishingu (ktorá sa niekedy nazýva ochrana identity alebo bezpečnosť identity). Niektoré tiež zahŕňajú a sieťový monitor Top 3 Prenosné nástroje na analýzu a diagnostiku siete Čítaj viac . Internetové bezpečnostné balíky môžu pridať funkcie zamerané na ochranu pred škodlivým softvérom, ktoré základný antivírusový produkt nemá, napríklad automatické vyhľadávanie vírusov na ľubovoľnom súbore, ktorý vám bol zaslaný prostredníctvom e-mailu alebo okamžitého posla.

Poslednú úroveň ochrany tvoria mnohé mená. Trend Micro používa pojem Maximálna bezpečnosť, zatiaľ čo spoločnosť Symantec nazýva svoj produkt Norton 360. Ak produkt na zabezpečenie internetu od spoločnosti postrádal anti-phishingové funkcie alebo sieťový monitor, produkt tretej úrovne zvyčajne tento produkt pridá. Tieto produkty tiež zvyčajne obsahujú pokročilé funkcie zálohovania navrhnuté tak, aby minimalizovali škody spôsobené vírusom, ktorý útočí na váš operačný systém.

Čo by ste si teda mali kúpiť? Je ťažké dospieť ku konečnému verdiktu, pretože vlastnosti týchto produktov sa medzi jednotlivými spoločnosťami líšia. S tým by však mal byť priemerný používateľ pravdepodobne najlepšie chránený balíkom zabezpečenia internetu. Ak si nie ste istí, čo produkt konkrétnej spoločnosti ponúka, nezabudnite skontrolovať ich webovú stránku. Spravidla nájdete graf, ktorý obsahuje zoznam funkcií, ktoré každý produkt robí a nemá.

6,2 zadarmo vs. Platené zabezpečenie

Samozrejme, v prvom rade sa diskutuje o potrebe zakúpenia antivírusového riešenia. Antivírusový softvér je pomerne lacný, najmä ak čakáte na predaj. Nie je neobvyklé, že kancelárske obchody doslova rozdávajú kópie antivírusového softvéru - niekedy s poštou za zľavu a niekedy aj bez nej. Aj keď bezplatne zbierate kópiu bezpečnostného programu pre PC, budete musieť zaplatiť ročný poplatok. Tento poplatok sa zvyčajne rovná maloobchodnému MSRP produktu.

Platenie 40 dolárov ročne nie je veľa, ale na druhej strane to nemusíte platiť 40 dolárov. Existujú bezplatné antivírusové riešenia a brány firewall a fungujú celkom dobre. Napríklad Avast! Antivírus zadarmo bol testovaný v niekoľkých pokusoch typu AV-Comparatives. Kým bezplatný antivírusový program nikdy neprišiel na prvé miesto, konkuroval si plateným antivírusovým riešeniam. Pri antivírusovom teste na požiadanie vynechal menej vzoriek škodlivého softvéru ako antivírusový softvér od spoločností Symantec, Trend Micro, Kaspersky a ďalších známych spoločností zabezpečujúcich počítač. (Zdroj: Porovnania AV)

Bezplatné brány firewall Tri najlepšie bezplatné brány firewall pre Windows Čítaj viac sú tiež k dispozícii. Firewall zóny Alarm je už dlho populárny, a hoci časom stratil svoj náskok, je to stále dobrá voľba. Ďalšie možnosti sú k dispozícii od spoločností, ako sú PC Tools, Comodo a ďalšie. Možnosti ochrany proti phishingu a monitorovania sietí sú tiež k dispozícii zadarmo.

Je možné poskytnúť počítaču primeranú ochranu zadarmo, čo je zrejmé - výhodou je, že na ďalšie veci budete musieť minúť viac peňazí. Zhromaždenie bezplatných antivírusových riešení, riešení firewall a riešení na monitorovanie sietí však nie je myšlienkou zábavy pre každého. Bezplatný bezpečnostný softvér je často o niečo menej komplexný ako platené možnosti - v skutočnosti je to tak niekedy zámerné rozhodnutie o dizajne, pretože niektoré spoločnosti, ktoré ponúkajú bezplatné možnosti, ponúkajú tiež platené služby upgrady. Avast! Napríklad bezplatný antivírus dokáže detekovať a odstrániť vírusy, ale verzia Pro obsahuje lepšiu ochranu pred webovými hrozbami.

6.3 Ideálny bezplatný balík zabezpečenia internetu

Preskúmanie širokej škály možností plateného zabezpečenia počítača presahuje rámec tejto príručky. Ako už bolo uvedené, dôrazne sa odporúča, aby si čitatelia prečítali najnovšie informácie o účinnosti antivírusového softvéru v programe AV-Comparatives. PCMag.com a CNET sú ďalšie dve stránky, ktoré neustále poskytujú užitočné recenzie bezpečnostného softvéru.

Informácie o bezplatnom bezpečnostnom softvéri však môžu byť o niečo ťažšie a nízka cena zdarma ovplyvňuje všeobecnú kvalitu dostupných možností. Existuje niekoľko bezplatných možností, ktoré by som nikomu nikdy neodporučil. Musíte si tiež dávať pozor na možnosti nájdené prostredníctvom Google a ďalších vyhľadávacích nástrojov, pretože to nie sú vždy legitímne programy. Všetci sme sa stretli s kontextovými reklamami vyhlasujúcimi „Zastavte! Na vašom počítači sme zistili 5 vírusov!!! “ Softvér, ktorý tieto reklamy propagujú, je zvyčajne maskovaný ako bezpečnostný softvér.

Aby sme vám veci zjednodušili, predstavil som tri bezplatné programy, ktoré vám pomôžu chrániť váš počítač pred rôznymi hrozbami.

Avast! Zadarmo antivírusové programy alebo Microsoft Security Essentials

Existuje niekoľko kompetentných antivírusových programov zdarma, ale Avast! Antivirus zadarmo vyjde na vrchole. Tento program bol testovaný spoločnosťou AV-Comparatives. Získal rating Advanced + v poslednom teste On-Demand a Advanced rating v najnovšom teste Proactive. Tieto hodnotenia by neboli zlé pre platený program a sú vynikajúce pre softvér, ktorý je k dispozícii zadarmo. Avast! Antivírus zadarmo je tiež relatívne intuitívny, preto by ste sa nemali snažiť oboznámiť s programom.

Avast sa pri testoch bezpečnostného softvéru darí veľmi dobre, rozhranie však môže byť vylepšené. Program Microsoft Security Essentials je vynikajúcou voľbou, ak chcete niečo intuitívnejšie. V testovaní AV-Comparatives to nie je tak vysoko ako Avast, získal však pokročilé hodnotenie, ktoré ho porovnáva s mnohými platenými antivírusovými riešeniami.

Zóna Firewall zadarmo

Zóna ZoneAlarm bola asi pred desiatimi rokmi veľkým problémom, keď program prvýkrát debutoval. V tom čase väčšina používateľov nevedela, čo je firewall alebo prečo to môže byť potrebné. Odvtedy prišlo a odišlo veľa konkurenčných bezplatných brán firewall, ale ZoneAlarm zostáva jedným z najpopulárnejších. Je to silný a ľahko zrozumiteľný firewall. Ponúknutá odchádzajúca ochrana je obzvlášť dôležitá - zabráni tak malwaru v odosielaní informácií tretej strane, ak infikuje váš počítač. ZoneAlarm obsahuje aj panel nástrojov proti phishingu.

BitDefender Anti-Phishing

Ak sa vám nepáči panel s nástrojmi proti phishingu, ktorý je súčasťou programu ZoneAlarm, môžete vyskúšať možnosť BitDefender. Táto lišta nástrojov pre Internet Explorer a Firefox poskytuje ochranu v reálnom čase proti webovým stránkam, ktoré sa môžu pokúšať neoprávnene získavať osobné údaje. Poskytuje tiež ochranu pred odkazmi odosielanými prostredníctvom okamžitých správ MSN alebo Yahoo.

7. Pripravte sa na najhoršie - a zálohujte!

7.1 Dôležitosť záloh

Implementácia komplexnej bezpečnosti počítača vás ochráni pred drvivou väčšinou hrozieb. Väčšina škodlivých kódov a iných bezpečnostných hrozieb využíva konkrétny spôsob útoku a akonáhle to viete, môžete podniknúť protiopatrenia. Avšak ani najlepšia obrana nie je nepreniknuteľná. Je možné, že sa z akéhokoľvek dôvodu ocitnete napadnutí obzvlášť šikovnými hackermi, ktorí môžu obísť vašu bezpečnosť a poškodiť váš počítač. Alebo vás môže zasiahnúť nultý deň, bezpečnostná hrozba, ktorá sa rýchlo šíri pomocou doteraz neznámeho zneužitia, ktoré nebolo opravené.

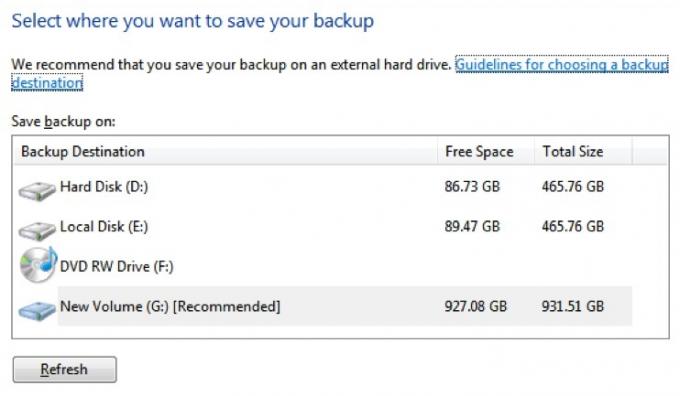

V každom prípade je dôležité uchovávať zálohu vašich kritických informácií. Záloha je kópia dôležitých údajov, ktorá je umiestnená na samostatnom digitálnom alebo fyzickom mieste. Jedným zo spôsobov zálohovania údajov je kopírovanie rodinných fotografií na sekundárny pevný disk vášho počítača. Umiestnenie týchto fotografií na a CD-ROM Pripojte obrazové súbory CD alebo DVD prakticky pomocou prenosnej aplikácie Čítaj viac a potom uloženie CD do bankového zámku je tiež príkladom zálohovania údajov.

Tieto dva príklady sú polárne protiklady. Jeden je veľmi jednoduchý, ale tiež nie príliš bezpečný, zatiaľ čo druhý je veľmi bezpečný, ale nepohodlný. Medzi týmito dvoma extrémami existuje veľa možností.

7.2 Možnosti zálohovania

Zálohovanie údajov v jadre nie je ničím iným, iba vytvorením kópie údajov a ich umiestnením niekde mimo pôvodného umiestnenia. Jednoduchým umiestnením súborov do priečinka na sekundárnom internom pevnom disku je najjednoduchší spôsob zálohovania údajov. To však nie je veľmi bezpečné. Škodlivý softvér môže ľahko infikovať sekundárnu jednotku a poškodené súbory, ak by to bolo naprogramované. Táto metóda nerobí nič na ochranu vašich súborov pred prístupom cez trójske kone.

Pokiaľ ide o ochranu pred vírusmi, je dôležitá izolácia od počítača. Čím je záloha izolovanejšia od počítača, tým menšia je pravdepodobnosť, že malware bude mať prístup k zálohe a poškodí ju. Z tohto hľadiska existuje niekoľko možností zálohovania, ktoré vynikajú od ostatných.

Externé pevné disky

externý pevný disk 4 veci, ktoré potrebujete vedieť pri nákupe nového pevného disku Čítaj viac alebo palcová jednotka (ak je veľkosť súborov, ktoré potrebujete zálohovať, dostatočne malá), je jednoduchý spôsob vytvorenia zálohy, pokiaľ externý pevný disk nie je aktívne pripojený k počítaču. Externé pevné disky poskytujú vysoké prenosové rýchlosti, skracujú čas potrebný na prenos údajov a môžu ukladať veľké množstvo informácií. Mnoho externých pevných diskov je teraz dosť veľké na to, aby replikovali všetky údaje na interný pevný disk, čím je obnova čo najbolestnejšia.

Hlavným problémom externého pevného disku je jeho charakter typu plug-and-play. Po pripojení externej jednotky k počítaču sa okamžite vytvorí pripojenie, ktoré sa potom môže použiť na prenos škodlivého softvéru na jednotku. Ak na zálohovanie používate externú jednotku, pred pripojením by ste mali v počítači spustiť kontrolu škodlivého softvéru.

Optické formáty

Hoci disky CD a DVD-ROM sa dnes považujú za staromódny spôsob zálohovania údajov, zostávajú jednou z najbezpečnejších možností zálohovania. Ak disk vytvoríte len na čítanie, nebude v budúcnosti možné na disk zapísať ďalšie údaje na disk, čo bez vášho vedomia zabráni vniknutiu škodlivého softvéru na disk. Pri každom vytvorení zálohy budete samozrejme musieť vytvoriť nový disk, ale disk CD / DVD-ROM si môžete kúpiť v baleniach po 100 za 20 dolárov vo väčšine obchodov s elektronikou.

Úložná kapacita je obmedzením tejto voľby. Na štandardnom disku CD sa dá uložiť približne 650 megabajtov údajov, zatiaľ čo na DVD sa topí takmer 5 gigabajtov. Blu-Ray, najnovší spoločný formát, dokáže uložiť na dvojvrstvový disk až 50 gigabajtov, ale jednotlivé disky BD-R DL sa pohybujú medzi 10 a 20 $.

Online zálohovanie

V posledných niekoľkých rokoch sa objavilo množstvo online zálohovacích služieb, napríklad Carbonite a Mozy. Na online zálohovanie sa dajú použiť aj služby synchronizácie online, napríklad Dropbox. Tieto služby ponúkajú bezpečné miesto mimo lokality na ukladanie údajov. To poskytuje vysoký stupeň bezpečnosti údajov, pretože existuje malá šanca, že tieto informácie budú automaticky napadnuté škodlivým softvérom.

Na druhej strane sú online zálohovacie služby náchylné na útok prostredníctvom keylogger Ako podvádzať spyware pre keylogger Čítaj viac alebo trójsky kôň. K vašim údajom bude mať prístup každý, kto zistí vaše používateľské meno a heslo. Prakticky všetky online zálohovacie služby dokážu obnovené údaje na obmedzený čas obnoviť, takže je nepravdepodobné, že niekto dokáže natrvalo zničiť vaše súbory. Môžu však získať vaše súbory a prečítať ich.

Náklady na online zálohovanie sa môžu časom zvyšovať. Plány zálohovania spoločnosti Carbonite () sa pohybujú ročne 54,95 dolárov, zatiaľ čo program Dropbox účtuje poplatok 10 dolárov mesačne iba za 50 GB úložného priestoru.

Osobne odporúčam dvojdielnu stratégiu kombinujúcu externý pevný disk ALEBO službu online zálohovania s diskami DVD-ROM. Disky DVD-ROM nemusia mať všetky vaše informácie - len veci, ktoré si naozaj nemôžete dovoliť stratiť, ako sú obchodné záznamy. Ak uvažujete o pevnom disku, prečítajte si článok Makeuseof.com 4 veci, ktoré potrebujete vedieť pri nákupe nového pevného disku 4 veci, ktoré potrebujete vedieť pri nákupe nového pevného disku Čítaj viac .

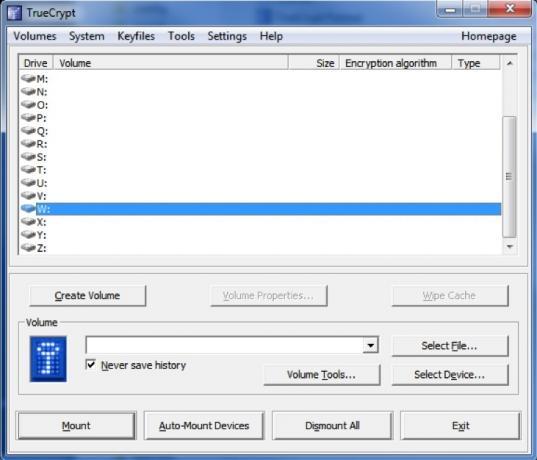

7.3 Zabezpečenie súborov pomocou šifrovania

Ďalšou zárukou, ktorú je možné použiť na zálohovanie a ochranu údajov, je šifrovanie. Šifrovanie je proces skramblovania súboru pomocou špecifického algoritmu. Po zakódovaní je súbor nečitateľný, pokiaľ nie je dešifrovaný zadaním správneho hesla. Šifrované súbory je možné odstrániť, ale nedajú sa prečítať. Vo väčšine prípadov sú zabezpečené, aj keď sa prenášajú z počítača do počítača tretej strany.

šifrovanie Päť online šifrovacích nástrojov na ochranu vášho súkromia Čítaj viac môže alebo nemusí chrániť vaše informácie pred útokom škodlivého softvéru. Mnoho útokov škodlivého softvéru, ktoré poškodzujú súbory na počítači, útočí na súbory určitých formátov. Malware by mohol nahradiť obsah všetkých textových dokumentov vetou „Boli ste hackovaní !!!“ napríklad. Ak sú súbory šifrované, tento druh modifikácie nie je možný. Na druhej strane šifrovanie nezabráni úplnému odstráneniu súborov.

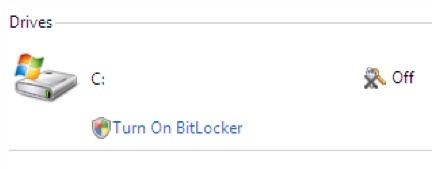

Ak je externý pevný disk zálohou proti strate údajov, šifrovanie je záloha proti krádeži údajov. Implementácia nie je obzvlášť ťažká. Windows 7 Ultimate prichádza s vstavanou šifrovacou funkciou s názvom BitLocker a ktokoľvek si môže stiahnuť a nainštalovať TrueCrypt (//www.makeuseof.com/tag/encrypted-folders-truecrypt-7/ Ako si vyrobiť šifrované priečinky, ktoré ostatní nemôžu zobraziť pomocou Truecrypt 7 Čítaj viac ), extrémne silný freewarový šifrovací program.

Nie každý musí šifrovať svoje súbory. Napríklad moja stará mama na svojom počítači nerobí nič, len hrá solitaire a odosiela e-maily, takže nepotrebuje šifrovanie. Šifrovanie sa odporúča používateľom, ktorí dlhodobo ukladajú citlivé údaje na svojom počítači. Napríklad by bolo vhodné šifrovať minulé daňové záznamy, ak si ich kópie ponecháte na svojom počítači. Informácie o týchto súboroch by boli pre zlodeja identity veľmi užitočné.

7.4 Ako často by som mal zálohovať?

Prvým krokom je nákup niečoho, čo sa dá použiť na zálohovanie. Druhým krokom je zálohovanie údajov. Používatelia to robia raz a potom to zabudnú urobiť znova. Výsledkom je, že údaje, ktoré získajú po útoku škodlivého softvéru, už nie sú relevantné a veľa sa stráca.

Frekvencia zálohovania závisí do veľkej miery od spôsobu používania počítača. Rodinné PC, ktoré sa nepoužíva na ukladanie dôležitých súborov a zriedka obsahuje citlivé informácie, dokáže robiť mesačný rozvrh. Na druhej strane, počítač z domácej kancelárie, ktorý sa bežne používa na spracúvanie informácií o klientovi, by profitoval z týždenného alebo dokonca denného zálohovania.

Ak sa riadite dvojstupňovým prístupom, ktorý som odporučil skôr, ľahké zálohovanie by nemalo byť ťažké. Väčšina externých pevných diskov a online zálohovacie služby sa dodávajú s jednoduchými pokynmi na zálohovanie informácií, ktoré by mali proces zálohovania urobiť rýchlo a bezbolestne. Ak ste si zakúpili niektoré z týchto riešení zálohovania, odporúčame vám zálohovanie vykonávať týždenne až mesačne.

Nezabudnite však použiť optickú zálohu na najdôležitejšie údaje. Môže sa to stať menej často - napríklad raz za mesiac alebo menej. V skutočnosti môže rodinný počítač potrebovať vykonať tento typ zálohovania iba raz ročne. Zistil som, že po zdaňovacom období je zvyčajne najlepšie, pretože rodiny často zabalia účtovníctvo za predchádzajúci rok po dokončení daní.

Pamätajte - zastaraná záloha je zbytočná záloha. Tu uvedené plány sú všeobecné. Použite svoj najlepší úsudok a premýšľajte o tom, čo by sa stalo, keby ste stratili prístup k svojim súborom. Ak ste uložili nový súbor, ktorý jednoducho nemôžete stratiť, je čas urobiť zálohu. Mnoho študentov univerzity sa o tom podelí. Nič nie je horšie ako opakovanie stratenej práce v dôsledku útoku škodlivého softvéru.

8. Obnovuje sa z škodlivého softvéru

Malware sa stane. Ak ste si vedomí bezpečnosti svojho počítača a máte trocha šťastia, nemusíte sa nikdy zaoberať prevzatím škodlivého softvéru alebo poškodením svojich súborov. Ak ste však boli škodlivým softvérom poškodení, všetka prevencia vo svete robí málo. Namiesto toho je čas prejsť do režimu obnovenia - vyčistenie po neporiadku, ktorý malvér urobil.

8.1 Nárokovanie vášho počítača

Užitočné zaťaženie pri útoku škodlivého softvéru sa môže podstatne líšiť. Niektoré malware sa jednoducho pokúsia nainštalovať bloatware Uninstaller Revo bude loviť váš Bloatware Čítaj viac programovať alebo meniť niekoľko systémových nastavení, zatiaľ čo iné formy škodlivého softvéru spôsobia, že počítač bude úplne k ničomu. Stupeň poškodenia bude samozrejme určovať reakciu.

Ak máte podozrenie alebo viete, že vás škodlivý softvér zasiahol, ale počítač stále funguje, môžete sa ho pokúsiť odstrániť pomocou softvéru proti malvéru. Škodlivý softvér sa často pokúsi zablokovať inštaláciu programov, ktoré ho môžu odstrániť, ale oplatí sa to zastreliť. Škodlivý softvér, napríklad zabezpečenie počítača, nie je dokonalý. Aj keď má reagovať na pokusy o jeho odstránenie, nemusí primerane reagovať alebo nemusí byť schopný vysporiadať sa s nedávno aktualizovaným softvérom na boj proti malvéru.

Môžete tiež skúsiť odstrániť malware manuálne. Toto bývalo síce veľmi efektívne, ale s tým, ako sa malware stáva sofistikovanejším, je to zložitejšie. Aby ste to mohli urobiť, musíte najskôr zistiť, kde sa malware skutočne nachádza. Softvér proti malvéru vás na to môže nasmerovať, alebo môžete nájsť umiestnenie preskúmaním programov spustených na vašom počítači pomocou nástroja na správu úloh. Keď nájdete páchateľa, odstráňte ho. V niektorých prípadoch to budete môcť urobiť ľahko, ale vo väčšine situácií budete musieť systém zaviesť v diagnostickom režime, ako napríklad Bezpečný režim systému Windows Ako začať v núdzovom režime Windows a jeho použitiaOperačný systém Windows je zložitá štruktúra, ktorá hostí veľa procesov. Pri pridávaní a odstraňovaní hardvéru a softvéru sa môžu vyskytnúť problémy alebo konflikty av niektorých prípadoch sa môžu stať veľmi ... Čítaj viac . Aj potom je manuálne vymazanie často ťažké alebo nemožné.

Ak je škoda spôsobená útokom škodlivého softvéru závažnejšia, často je najlepšou reakciou prístup s vyhasnutou zemou. Preformátujte pevný disk, preinštalujte operačný systém a vymeňte súbory zo zálohy. Môže to trvať hodinu alebo dve času a je to očividne bolesť zadku. Týmto spôsobom je tento spôsob obnovy často rýchlejší ako pokus o nájdenie a odstránenie všetkého infikovaného vírusu. Je tiež nepochybne bezpečnejšie. Aj keď si myslíte, že sa vám podarilo odstrániť napadnutie škodlivým softvérom, nemôžete si byť istí, že ste tak urobili. Pre malware je príliš ľahké skryť sa v kritických systémových súboroch alebo zamaskovať sa ako nevinný spustiteľný súbor.

8.2 Ochrana vašej identity

Niektoré z bezpečnostných hrozieb načrtnutých v tejto príručke samozrejme na váš počítač vôbec nezaútočia. Útoky typu phishing môžu spôsobiť trochu škody, bez toho, aby to poškodilo vašu elektroniku a akýkoľvek škodlivý softvér, ktorý ich napadol Úspešne zahákne pazúry do vášho počítača, čo výrazne zvyšuje pravdepodobnosť, že neznáma strana získa vaše osobné údaje informácie.

Ak zistíte, že váš počítač bol úspešne napadnutý škodlivým softvérom, mali by ste rýchlo obnoviť všetky svoje heslá z druhého počítača. Patria sem bankové portály, e-mailové účty, stránky sociálnych sietí atď. Pri zadávaní týchto údajov nie je pre malware ťažké prihlásiť sa tento druh údajov a nemali by ste podceňovať to, čo môže s týmito účtami urobiť osoba. Napríklad strata kontroly nad účtom sociálnych médií môže poškodiť vaše osobné vzťahy alebo ohroziť priateľov a rodinu, pretože váš účet môže byť použitý na šírenie škodlivého softvéru.

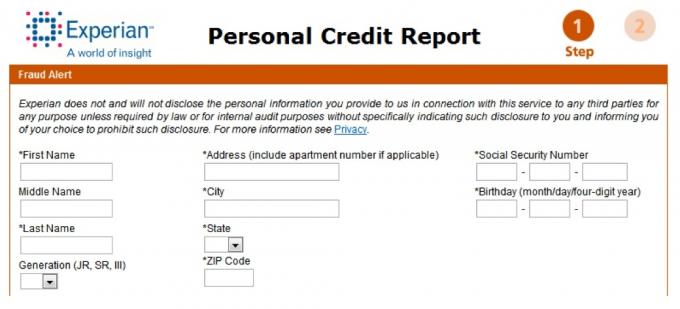

Po dokončení tohto kroku je ďalším krokom vyradenie upozornenia na podvody. Tri hlavné úverové agentúry, Equifax, Experian a Transunion, môžu na vašu kreditnú správu umiestniť bezpečnostné upozornenie alebo zmraziť. Tento krok zabráni ostatným v získaní vašej kreditnej správy, ktorá zastaví väčšinu pokusov o získanie kreditu prostredníctvom vášho mena. Je tiež múdre hovoriť s oddelením predchádzania podvodom o akejkoľvek kreditnej karte, ktorú ste predtým použili online. Mnoho spoločností poskytujúcich kreditné karty poskytuje podobné služby, ktoré zabránia použitiu vašej karty na obmedzený čas. V prípade debetnej karty kontaktujte svoju banku.

Nakoniec sa obráťte na správu sociálneho zabezpečenia, ak si myslíte, že vaše SSN mohlo byť ohrozené. Upozorňujeme, že tieto príklady platia pre moju krajinu pobytu, Spojené štáty americké. Čitatelia z iných krajín sa budú musieť obrátiť na organizácie svojho národa.

Ak dôjde ku krádeži identity, musíte konať čo najrýchlejšie. Obráťte sa na príslušnú spoločnosť alebo banku a požiadajte o rozhovor s cieľom predchádzať podvodom. Dajte im vedieť, že došlo k neoprávnenej činnosti a nezabudnite požiadať o písomnú kópiu korešpondencie. Nechcete dostávať ochranu pred podvodmi, pretože prvá osoba, s ktorou ste hovorili, zabudla prihlásiť váš rozhovor.

Ak dôjde ku krádeži identity, je tiež dôležité podať policajnú správu. Je nepravdepodobné, že polícia bude schopná chytiť páchateľa alebo dokonca skúsiť, ale podaním policajnej správy sa uľahčí podvodné poplatky, ktoré sa dajú z vašej kreditnej správy alebo karty odobrať. Aj keď väčšina policajných útvarov je ochotná podať policajnú správu, niekedy sa môže stať, že si myslíte, že je to dôležité. Ak sa tak stane, kontaktujte inú agentúru činnú v trestnom konaní vo vašej oblasti. Ak ste napríklad začali kontaktovať mestskú políciu, skúste namiesto toho kontaktovať okresnú políciu.

8.3 Predchádzanie budúcim problémom

Po odstránení škodlivého softvéru alebo preinštalovaní operačného systému a vykonaní náležitej starostlivosti ste sa rozhodli Pokiaľ ide o zabezpečenie vašich osobných údajov, ďalším krokom je zabezpečenie, aby ste sa s týmto problémom nemuseli vyrovnať znova.

Zvyčajne sa jedná o jednoduchú záležitosť identifikácie oblastí, v ktorých by bezpečnosť vášho počítača mohla použiť niektoré prostriedky na ich upevnenie a opravu. Dúfajme, že táto príručka vám poskytne dobrú predstavu o tom, čo potrebujete na ochranu svojho počítača. Toto je rýchly kontrolný zoznam, ktorý vám pripomína.

1. Nainštalujte softvér na odstránenie škodlivého softvéru

2. Nainštalujte bránu firewall

3. Nainštalujte softvér proti phishingu

4. Nainštalujte sieťový monitor

5. Aktualizujte všetok softvér vrátane operačného systému na najnovšiu verziu

6. Vytvorte zálohu dôležitých údajov

Pravdepodobne ste neboli infikovaní škodlivým softvérom, pretože ste urobili chybu. Pravdepodobne ste boli zasiahnutý správnym škodlivým softvérom v nesprávnom čase, alebo ste boli zasiahnutí priamo šikovným hackerom. To však neznamená, že prevencia je zbytočná - len to znamená, že ste boli predtým nešťastní.

9. záver

9.1 Zhrnutie problémov

V tejto príručke sme sa dotkli mnohých informácií. Hovorili sme o hrozbách škodlivého softvéru, podvodoch, potrebnom softvéri na boj proti malvéru, alternatívach freewaru a ďalších. Toto je množstvo informácií, ktoré je potrebné zhrnúť naraz, ale sú tri body, ktoré by som chcel zdôrazniť.

1. Je dôležité chrániť bezpečnosť vášho počítača. Ako som už uviedol, stále existuje kontingent používateľov, ktorí sú stále presvedčení, že používanie „zdravého rozumu“ primerane ochráni počítač. To jednoducho nie je tento prípad. Je možné, že hrozba škodlivého softvéru napadne počítač bez zásahu používateľa a niektoré podvody, ktoré sa používajú pri podvodoch typu phishing, je mimoriadne ťažké odhaliť.

2. Je nemožné neustále chrániť počítač pred všetkými bezpečnostnými hrozbami. Používanie softvéru proti malvéru, brán firewall a inej ochrany iba znižuje pravdepodobnosť problému. Plná imunita nie je možná. Preto je dôležité uchovávať aktuálnu zálohu dôležitých údajov.

3. Za bezpečnostný softvér na PC nemusíte nič míňať, ale zabezpečením vášho počítača je zvyčajne ľahší produkt s kvalitným plateným produktom. (Poznámka: Nie všetky platené bezpečnostné programy pre PC stoja za to. Pred zakúpením si nezabudnite prečítať recenzie.) Ak ste priemerný používateľ, môže byť celá škála dostupného bezpečnostného softvéru zmätená. Uistite sa, že rozumiete všetkým riešeniam, ktoré sťahujete alebo kupujete.

Bolo by skvelé žiť vo svete, v ktorom bola bezpečnosť PC jednoduchá. To však nie je realita a problémy súvisiace s bezpečnosťou PC sa budú pravdepodobne komplikovať. Postupom času sa techniky, ktoré používajú tí, ktorí chcú umiestniť malware do vášho počítača, stanú komplexnejšími. To neznamená, že by ste sa mali báť, ale to znamená, že by ste mali udržiavať krok s aktuálnymi trendmi zabezpečenia počítača a (opäť) viesť aktuálnu zálohu dôležitých údajov.

9.2 Poznámka k mobilným hrozbám

Táto príručka sa týka zabezpečenia počítača. Zatiaľ sú počítače široko identifikované ako stolové počítače, notebooky a netbooky. Nové zariadenia, ako sú smartfóny iPhone a Android, však menia spôsob, akým sa zameriavame na bezpečnosť počítača. Doteraz existuje len niekoľko bezpečnostných hrozieb zameraných na tieto zariadenia, zdá sa však, že pre ne existuje priestor zariadení, ktoré sa majú využívať, a vzhľadom na ich popularitu je pravdepodobne len otázkou času, kým sa stanú bežným škodlivým softvérom terč.

Hrozby na týchto zariadeniach môžu tiež predstavovať hrozbu pre váš počítač za predpokladu, že rovnako ako väčšina ľudí pripojíte svoje zariadenie k počítaču. Výskum v oblasti ochrany mobilných zariadení je ešte len v plienkach, a hoci sú k dispozícii niektoré programy na ochranu pred škodlivým softvérom, ich užitočnosť nie je úplne známa. V každom prípade je rozumné zaobchádzať s týmito zariadeniami opatrne, aby ste zaobchádzali s počítačom. Dostali ste od svojej banky neočakávaný e-mail? Nechajte ho na pokoji, kým si ho nebudete môcť prezerať na počítači vybavenom anti-phishingom. Vyhnite sa tiež sťahovaniu neznámych súborov a navštevovaniu webových stránok, s ktorými nie ste oboznámení.

9.3 Dodatočné čítanie

- 2 aplikácie na jednoduché vytváranie pravidiel sieťovej brány firewall pre Ubuntu Dve aplikácie na jednoduché vytvorenie pravidiel sieťovej brány firewall pre Ubuntu Čítaj viac

- 2 bezplatné antivírusové programy pre Mac OS X 10 najlepších antivírusových programov zadarmoBez ohľadu na to, aký počítač používate, potrebujete antivírusovú ochranu. Tu sú najlepšie bezplatné antivírusové nástroje, ktoré môžete použiť. Čítaj viac

- 3 bezplatné brány firewall pre Windows Tri najlepšie bezplatné brány firewall pre Windows Čítaj viac

- 3 inteligentné tipy na zabezpečenie počítača pri sťahovaní súborov online 3 inteligentné tipy na zabezpečenie počítača pri sťahovaní súborov online Čítaj viac

- 3 nástroje na testovanie vášho antivírusového / spywarového programu 3 nástroje na testovanie Spustite program AntiVirus / Spyware Čítaj viac

- 4 prvky počítačovej bezpečnosti, ktoré antivírusové aplikácie nechránia 4 prvky počítačovej bezpečnosti, ktoré antivírusové aplikácie nechránia Čítaj viac

- 7 Základné bezpečnostné prevzatia, ktoré musíte nainštalovať 7 Základné bezpečnostné prevzatia, ktoré musíte nainštalovať Čítaj viac

- 7 hlavných programov brány firewall, ktoré je potrebné brať do úvahy z hľadiska bezpečnosti vášho počítača 7 najlepších programov brány firewall, ktoré je potrebné brať do úvahy z hľadiska zabezpečenia vášho počítačaFirewally sú rozhodujúce pre modernú počítačovú bezpečnosť. Tu sú vaše najlepšie možnosti a ktorá z nich je pre vás najvhodnejšia. Čítaj viac

- 10 Musí byť stiahnuté programy zabezpečenia a starostlivosti o PC zdarma 10 najsťahovanejších bezplatných programov na zabezpečenie a starostlivosť o PC Čítaj viac

- Záchranné CD BitDefender odstraňuje vírusy, keď zlyhajú všetky ostatné Záchranné CD BitDefender odstraňuje vírusy, keď zlyhajú všetky ostatné Čítaj viac

- Lepšia správa brány Windows Firewall s ovládaním brány Windows 7 Lepšia správa brány Windows Firewall s ovládaním brány Windows 7 Čítaj viac

- Bezpečnosť verejných počítačov - bezpečnostné nástroje a tipy Bezpečnosť verejných počítačov - bezpečnostné nástroje a tipy Čítaj viac

Sprievodca publikovaný: apríl 2011

Matthew Smith je spisovateľ na voľnej nohe žijúci v Portlande v Oregone. Píše a edituje aj digitálne trendy.