Reklama

Malvér smerovača, sieťového zariadenia a internetu vecí je stále bežnejší. Najviac sa zameriavajú na infikovanie zraniteľných zariadení a ich pridávanie do výkonných botnetov. Zariadenia smerovačov a internetu vecí (IoT) sú vždy zapnuté, vždy online a čakajú na pokyny. Ideálne krmivo pre botnet.

Ale nie všetky malware sú rovnaké.

VPNFilter je deštruktívne nebezpečenstvo škodlivého softvéru pre smerovače, zariadenia IoT a dokonca aj niektoré zariadenia pripojené k sieťam (NAS). Ako skontrolujete prítomnosť škodlivého softvéru VPNFilter? A ako to môžete vyčistiť? Pozrime sa bližšie na VPNFilter.

Čo je to VPNFilter?

VPNFilter je sofistikovaná modulárna varianta malvéru, ktorá sa primárne zameriava na sieťové zariadenia od mnohých výrobcov, ako aj od zariadení NAS. VPNFilter bol pôvodne nájdený na sieťových zariadeniach Linksys, MikroTik, NETGEAR a TP-Link, ako aj na zariadeniach NAS NAS QNAP, s približne 500 000 infekciami v 54 krajinách.

tím, ktorý odkryl VPNFilter, Cisco Talos, nedávno aktualizované podrobnosti

pokiaľ ide o škodlivý softvér, čo naznačuje, že sieťové zariadenia od výrobcov, ako sú ASUS, D-Link, Huawei, Ubiquiti, UPVEL a ZTE, teraz vykazujú infekcie VPNFilter. V čase písania však nie sú ovplyvnené žiadne sieťové zariadenia Cisco.Malvér je na rozdiel od väčšiny ostatných škodlivých programov zameraných na internet vecí, pretože pretrváva aj po reštarte systému, čo sťažuje jeho odstránenie. Zariadenia, ktoré používajú svoje predvolené prihlasovacie údaje alebo majú známe slabiny v nultý deň, ktoré nedostali aktualizácie firmvéru, sú obzvlášť zraniteľné.

Čo robí VPNFilter?

VPNFilter je teda „viacstupňová, modulárna platforma“ môže spôsobiť deštruktívne poškodenie zariadení. Okrem toho môže slúžiť aj ako hrozba zhromažďovania údajov. VPNFilter funguje v niekoľkých fázach.

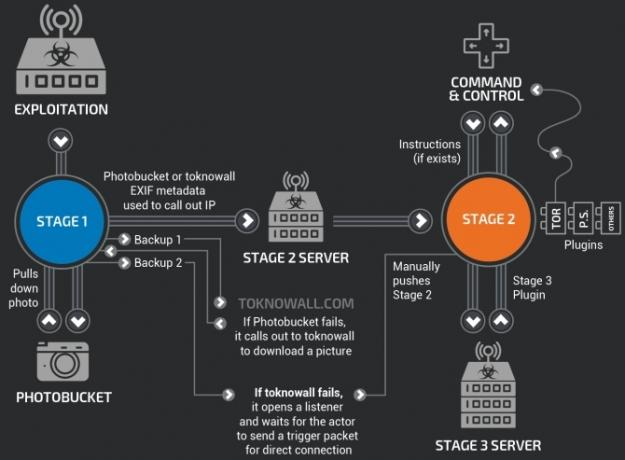

1. fáza: VPNFilter Stage 1 vytvorí v zariadení predmostí, kontaktuje svoj príkazový a riadiaci server (C&C) a stiahne ďalšie moduly a čaká na pokyny. Fáza 1 má tiež viac zabudovaných prepúšťaní, aby sa lokalizovali C a Cs fázy 2 v prípade zmeny infraštruktúry počas nasadenia. Malvér VPNFilter 1. Etapy tiež dokáže prežiť reštart a robí z neho robustnú hrozbu.

2. fáza: VPNFilter Stage 2 netrvá ani po reštarte, ale má aj širšiu škálu možností. Druhá fáza môže zhromažďovať súkromné údaje, spúšťať príkazy a zasahovať do správy zariadení. Vo voľnej prírode sú tiež rôzne verzie 2. fázy. Niektoré verzie sú vybavené deštruktívnym modulom, ktorý prepíše oddiel firmvéru zariadenia, potom sa reštartuje, aby sa zariadenie stalo nepoužiteľným (škodlivý softvér tehly smerovač, internet vecí alebo zariadenia NAS, v zásade).

Etapa 3: Moduly VPNFilter Stage 3 fungujú ako pluginy pre štádium 2 a rozširujú funkčnosť VPNFilter. Jeden modul slúži ako identifikátor paketov, ktorý zhromažďuje prichádzajúcu komunikáciu na zariadení a odcudzuje poverenia. Ďalšia možnosť umožňuje škodlivému softvéru Stupňa 2 bezpečne komunikovať pomocou Tor. Cisco Talos tiež našiel jeden modul, ktorý vstrekuje škodlivý obsah do premávky prechádzajúcej zariadením, čo znamená, že hacker môže dodávať ďalšie využitie ďalším pripojeným zariadeniam prostredníctvom smerovača, internetu vecí alebo NAS zariadenie.

Okrem toho moduly VPNFilter „umožňujú krádež prihlasovacích údajov webových stránok a monitorovanie protokolov Modbus SCADA“.

Zdieľanie fotografií Meta

Ďalšou zaujímavou (ale nie novoobjavenou) vlastnosťou škodlivého softvéru VPNFilter je použitie služieb zdieľania fotografií online na nájdenie IP adresy jeho servera C&C. Analýza Talosu zistila, že malware poukazuje na sériu adries URL Fotobucketu. Malvér sťahuje súbory prvý obrázok v galérii odkazuje na URL a extrahuje IP adresu servera skrytú v obraze metadáta.

IP adresa „je extrahovaná zo šiestich celých hodnôt pre GPS zemepisnú šírku a dĺžku v informáciách EXIF.“ Ak to zlyhá, Malvér prvého stupňa spadá naspäť do bežnej domény (toknowall.com - viac o tomto nižšie), aby si stiahol obrázok a pokúsil sa o to isté. proces.

Cielené paketovanie

Aktualizovaná správa Talos odhalila niektoré zaujímavé informácie o module sniffing paketov VPNFilter. Namiesto toho, aby ste iba vyzdvihli všetko, má pomerne prísny súbor pravidiel zameraných na konkrétne typy dopravy. Konkrétne prenos z priemyselných riadiacich systémov (SCADA), ktoré sa pripájajú pomocou sietí TP-Link R600 VPN, pripojenia k zoznamu preddefinované IP adresy (označujúce pokročilé znalosti iných sietí a žiaduceho prenosu), ako aj dátové pakety 150 bajtov alebo viac.

Craig William, vedúci technologického lídra a globálny terénny manažér v spoločnosti Talos, povedal Ars„Hľadajú veľmi konkrétne veci. Nesnažia sa zhromaždiť toľko premávky, koľko dokážu. Sú po určitých veľmi malých veciach, ako sú poverovacie údaje a heslá. Nemáme na to veľa informácií, než sa zdá neuveriteľne cielené a neuveriteľne sofistikované. Stále sa snažíme zistiť, na koho to používali. “

Odkiaľ pochádza VPNFilter?

VPNFilter sa považuje za práca hackerskej skupiny sponzorovanej štátom. Že počiatočný nárast infekcie VPNFilter bol pociťovaný predovšetkým na Ukrajine, prvé prsty smerovali k odtlačkom prstov podporovaným Ruskom a hackerskej skupine Fancy Bear.

Takáto je však sofistikovanosť škodlivého softvéru, že neexistuje jasná genéza a žiadna hackerská skupina, národný štát alebo inak nepristúpila k získaniu škodlivého softvéru. Vzhľadom na podrobné pravidlá týkajúce sa škodlivého softvéru a zacielenie protokolu SCADA a ďalších protokolov priemyselného systému sa zdá, že aktér z národného štátu je najpravdepodobnejší.

Bez ohľadu na to, čo si myslím, FBI verí, že VPNFilter je výtvor Fancy Bear. V máji 2018 FBI zabavil doménu—ToKnowAll.com — predpokladá sa, že sa použil na inštaláciu a príkaz škodlivého softvéru 2. a 3. stupňa VPNFilter. Záchvaty domény určite pomohli zastaviť okamžité šírenie VPNFilteru, ale neprerušili hlavnú tepnu; v júli 2018 ukrajinský SBU v júli 2018 zastavil útok VPNFilter na chemický závod.

VPNFilter tiež nesie podobnosť so škodlivým softvérom BlackEnergy, trójskym koncom APT, ktorý sa používa proti širokému spektru ukrajinských cieľov. Aj keď to nie je ani zďaleka úplné dôkazy, systematické zameranie Ukrajiny vychádza predovšetkým z hackerských skupín s ruskými väzbami.

Som infikovaný VPNFilterom?

Pravdepodobne je, že váš router nezachová škodlivý softvér VPNFilter. Vždy je však lepšie byť v bezpečí ako ľutovať:

- Skontrolujte tento zoznam pre váš smerovač. Ak nie ste na zozname, všetko je v poriadku.

- Môžete sa vydať na Stránka Symantec VPNFilter Check. Začiarknite políčko Zmluvné podmienky a potom stlačte kláves Spustite kontrolu VPNFilter v strede. Test sa dokončí v priebehu niekoľkých sekúnd.

Infikuje ma VPNFilter: Čo mám robiť?

Ak kontrola Symantec VPNFilter Check potvrdí, že váš smerovač je infikovaný, máte jasný postup.

- Resetujte smerovač a znova spustite kontrolu VPNFilter.

- Obnovte továrenské nastavenia smerovača.

- Stiahnite si najnovší firmvér pre smerovač a dokončite čistú inštaláciu firmvéru, najlepšie bez toho, aby sa router počas procesu pripojil online.

Ďalej musíte dokončiť úplné kontroly systému na každom zariadení pripojenom k infikovanému smerovaču.

Vždy by ste mali zmeniť predvolené prihlasovacie údaje svojho smerovača, ako aj všetkých zariadení IoT alebo NAS (Zariadenia internetu vecí túto úlohu neuľahčujú Prečo je internet vecí najväčšou nočnou morou v bezpečíJedného dňa prídete z práce domov, aby ste zistili, že váš domáci bezpečnostný systém podporovaný cloudom bol porušený. Ako sa to mohlo stať? S internetom vecí (IoT) by ste to mohli nájsť tvrdo. Čítaj viac ), ak je to vôbec možné. Aj keď existujú dôkazy, že VPNFilter sa môže vyhnúť niektorým firewallom, mať jeden nainštalovaný a správne nakonfigurovaný 7 jednoduchých tipov na zabezpečenie smerovača a siete Wi-Fi v minútachČuchá niekto a odposloucháva vašu sieť Wi-Fi a ukradne vaše heslá a čísla kreditných kariet? Vedeli by ste dokonca, či je niekto? Pravdepodobne nie, zabezpečte tak svoju bezdrôtovú sieť pomocou týchto 7 jednoduchých krokov. Čítaj viac pomôže udržať veľa ďalších nepríjemných vecí mimo vašej siete.

Dajte si pozor na Router Malware!

Routerový malware je čoraz bežnejší. Malvér a zraniteľné miesta internetu vecí sú všade a počet zariadení, ktoré prichádzajú online, sa ešte zhorší. Váš smerovač je ústredným bodom pre údaje vo vašej domácnosti. Napriek tomu sa mu nevenuje takmer toľko pozornosti ako ostatné zariadenia.

Jednoducho povedané, váš router nie je bezpečný, ako si myslíte 10 spôsobov, ako váš smerovač nie je taký bezpečný, ako si myslíteTu je 10 spôsobov, ako by váš smerovač mohol byť zneužitý hackermi a bezdrôtovými únoscami. Čítaj viac .

Gavin je senior spisovateľom pre MUO. Je tiež editorom a správcom SEO pre sesterské stránky MakeUseOf, zamerané na kryptografiu, Blocks Decoded. Má BA (Hons) súčasné písanie s praxou digitálneho umenia drancované z kopcov Devonu, ako aj viac ako desaťročie profesionálneho písania. Má rád veľké množstvo čaju.