Reklama

Takže ste sa nestarali o Google, Amazon, Facebook a Samsung odposluch na vás. Čo si však myslíte o tom, ako sa kybernetickí zločinci započúvajú do rozhovorov v spálni? Vault 7 spoločnosti WikiLeaks súbor naznačuje, že čoskoro budete môcť hrať hostiteľa pre neočakávaných návštevníkov.

Najnebezpečnejší malware centrálnej spravodajskej služby - schopný takmer hackovať všetko bezdrôtová spotrebná elektronika - teraz by mohla sedieť v rukách zlodejov a teroristov. Čo to pre vás znamená?

Čo je Vault 7?

Vault 7 je únikom dokumentov týkajúcich sa schopností počítačovej vojny Ústrednej spravodajskej služby (CIA). Väčšina softvéru opísaného v aplikácii Vault 7 odhaľuje, ako CIA riadi a prehľadáva pomocou smartfónov, tabletov, inteligentných televízorov a ďalších zariadení pripojených na internet. 7. marca WikiLeaks publikoval nepatrný zlomok dokumentov.

Čo by malo každého vydesiť: Podľa WikiLeaks, CIA stratila kontrolu nad týmito nástrojmi. A teraz ich zločinci (pravdepodobne) vlastnia. Avšak, mnoho z

uverejnený exploituje (existuje veľa doteraz nezverejnených exploitov), ktoré sú takmer päť rokov a medzitým boli opravené.Ako zločinci získavajú americké hackerské nástroje

Nie každý, kto pracuje pre spravodajskú agentúru, nie je členom agentúry. CIA pravidelne zadáva zamestnanie federálnym dodávateľom v súkromnom sektore. Mnoho z týchto súkromných spravodajských služieb, ako napríklad HBGary, chýba bezpečnosť CIA.

Edward Snowden bol federálnym dodávateľom

Napríklad, Booz Allen Hamilton zamestnaný dodávateľ NSA Edward Snowden, ktorý skvele unikol dokumentom týkajúcim sa nelegálnych programov dohľadu NSA. navyše, Booz Allen Hamilton utrpel hack v roku 2011.

Vo svojom oficiálnom vyhlásení WikiLeaks tvrdil (dôraz kladie):

Zdá sa, že archív bol šírené neoprávnene medzi bývalými hackermi a zmluvnými stranami z USA, z ktorých jeden poskytol časti archívu WikiLeaks.

Jedna časť ponuky vyniká: nástroje boli distribuované „neoprávneným spôsobom“. Dôsledok by sa mal týkať všetkých na svete. CIA pravdepodobne stratila kontrolu nad portfóliom hackerských nástrojov vo výške 100 miliárd dolárov.

Nie je to však prvýkrát, čo súkromní aktéri získali nebezpečný softvér vyvinutý vládou.

Červ Stuxnet

Napríklad Červ Stuxnet Microsoft Patches Freak & Stuxnet, Facebook prestane cítiť tuky [Tech News Digest]Problémy so záplatami od spoločnosti Microsoft, Facebook už viac necíti pocit tuku, Uber chce ženy, iPhone Google Calendar, PlayStation pristane v Číne a hrá hada vo vodnej fontáne. Čítaj viac , ďalší ozbrojený malware, sa čoskoro po jeho páde dostal do rúk kybernetických zločincov Objav 2010. Od tej doby sa Stuxnet občas objaví ako malware. Časť jeho všadeprítomnosti sa týka jeho kódovej základne. Podľa Sean McGurk, výskumníka v oblasti kybernetickej bezpečnosti, zdrojový kód pre Stuxnet je k dispozícii na stiahnutie.

Teraz si môžete stiahnuť skutočný zdrojový kód Stuxnetu a môžete ho preformátovať a prebaliť a potom, viete, nasmerovať späť naspäť kamkoľvek pochádza.

To znamená, že takmer každý programátor si môže zostaviť svoju vlastnú súpravu škodlivého softvéru založenú na Stuxnet. Nedostatočná kontrola CIA nad svojím kybernetickým arzenálom zaisťuje, že vykorisťovanie bude naďalej prúdiť do rúk zločincov, ziskových teroristov a nečestných štátov. Neexistuje lepší príklad ako ShadowBrokers.

Shadow Brokers

V roku 2016 Shadow Brokers skupina nechvalne vydražila sériu štátnych hackerských nástrojov. To, ako ukradli tieto nástroje, je len odhad kde oni ich získali, je známe: NSA.

Podľa The Intercept, dokumenty vo vnútri úniku Snowden prepojiť nástroje ukradnuté Shadow Brokers s hackerskou skupinou známou ako Equation Group (EG). EG využil výhody, ktoré sa neskôr našli v červom Stuxnet sponzorovaným štátom - čo vysoko naznačuje spojenie medzi NSA a EG. V kombinácii s uniknutými nástrojmi sa zdá, že NSA a CIA nie sú schopné kontrolovať svoje vlastné technológie.

Znamená to však, že je ohrozené vaše súkromie a bezpečnosť?

História špionáže zákazníkom

Vaše súkromie a bezpečnosť sú už ohrozená.

Takmer všetky moderné inteligentné produkty zahŕňajú mikrofóny. Niektoré zariadenia vyžadujú na zapnutie mikrofónu alebo fotoaparátu stlačenie tlačidla. Iní neustále sledujú výrok kľúčového slova. Napríklad, Ponuka inteligentných televízorov Samsung Najnovšie inteligentné televízory spoločnosti Samsung sú hneď od roku 1984 Georga OrwellaNová funkcia v najnovších inteligentných televízoroch Samsung priniesla kórejskému gigantovi trochu horúcej vody. Ukázalo sa, že počúvali všetko, čo ste hovorili ... Čítaj viac neustále počúvajte, zaznamenávajte a prenášajte - všetko bez spoliehania sa na sofistikovaný vládny dohľad.

Smart TV je vlastnená

Vyhlásenie spoločnosti Samsung o ochrane osobných údajov pokiaľ ide o ich inteligentné televízory, je znepokojujúce. Hoci spoločnosť Samsung upravila svoje zmluvné podmienky ochrany osobných údajov tak, aby sa vyhli kontroverzii, pôvodné vyhlásenie zachytené používateľom Twitteru xor, znie takto:

Tu je relevantný citát od spoločnosti Samsung (dôrazná baňa):

Majte na pamäti, že ak váš hovorené slová obsahovať osobné alebo iné citlivé informácie, tieto informácie budú patriť medzi údaje získané a poskytnuté tretej strane prostredníctvom používania funkcie Rozpoznávanie hlasu.

Stručne povedané, inteligentné televízory počujú všetko, čo hovoríte. Spoločnosť Samsung tieto údaje zdieľa s tretími stranami. Tieto tretie strany sa však považujú za podniky, ktoré majú na vašich rozhovoroch len obchodný záujem. A vždy môžete túto vec vypnúť.

Žiaľ, hacker „Weeping Angel“, ktorý vyvinula CIA, ho robí tak, aby sa televízor nemohol vypnúť. Weeping Angel sa zameriava na inteligentné televízory Samsung. Dokumentácia úschovne 7 to označuje ako Fake-Off režim. z WikiLeaks:

... Plačiaci Angel umiestni cieľovú televíziu do režimu „Fake-Off“, takže majiteľ mylne verí, že je televízor vypnutý, keď je zapnutý. V režime „Fake-Off“ televízor funguje ako chyba, zaznamenáva konverzácie v miestnosti a odosiela ich cez internet na skrytý server CIA.

Samsung nie je sám. Koniec koncov, Facebook, Google a Amazon (naše hodnotenie echa Amazon Echo Recenzie a prezradíAmazon's Echo ponúka jedinečnú integráciu medzi rozpoznaním hlasu, osobným asistentom, ovládaním domácej automatizácie a funkciami prehrávania zvuku za 179,99 dolárov. Rozpadne sa Echo na novú pôdu alebo môžete urobiť inde inde? Čítaj viac ) tiež spoliehajú na používanie mikrofónov zariadení - často bez internetu vedomím súhlas používateľov. Napríklad, Vyhlásenie o ochrane osobných údajov Facebooku tvrdí, že používa mikrofón, ale iba vtedy, keď používateľ používa „špecifické“ funkcie aplikácie Facebook.

Ako technológia umožňuje nelegálny dohľad

Najväčšou chybou zabezpečenia moderných smartfónov je jeho softvér. Únik môže zneužiť bezpečnostné chyby v prehliadači alebo operačnom systéme diaľku prístup ku všetkým funkciám inteligentného zariadenia - vrátane jeho mikrofónu. V skutočnosti takto CIA pristupuje k väčšine svojich smartfónov s cieľom: priamo cez mobilnú sieť alebo sieť Wi-Fi.

Wikileaks ' # Vault7 odhaľuje početné slabé miesta CIA v telefónoch s Androidom „nultý deň“ https://t.co/yHg7AtX5ggpic.twitter.com/g6xpPYly9T

- WikiLeaks (@wikileaks) 7. marca 2017

Z 24 zneužívaní systému Android, ktoré vyvinula CIA, jej dodávatelia a spolupracujúce zahraničné agentúry, je osem možné použiť na diaľkové ovládanie smartfónu. Predpokladám, že akonáhle bude malvér pod kontrolou, potom bude používať kombináciu útokov kombinujúcich vzdialené prístup, zvyšovanie oprávnení a inštalácia pretrvávajúceho škodlivého softvéru (na rozdiel od škodlivého softvéru, ktorý žije v systéme Windows XP) RAM).

Techniky uvedené vyššie sa zvyčajne spoliehajú na to, že používateľ klikne na odkaz v e-maile. Keď cieľ prejde na infikovanú webovú stránku, útočník potom môže prevziať kontrolu nad smartfónom.

Falošná nádej: hackeri sú starí

Na falošnú poznámku nádeje: hacks odhalený vo Vault 7 sa najviac týka starších zariadení. Súbory však obsahujú iba zlomok z celkového počtu hackov dostupných pre CIA. Je viac než pravdepodobné, že tieto hacky sú väčšinou staršie a zastarané techniky, ktoré CIA už nepoužíva. To je však falošná nádej.

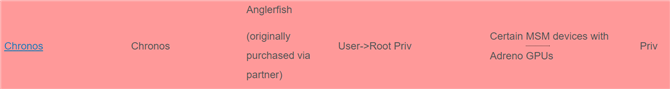

Mnohé z výhod sa vo veľkej miere vzťahujú na systémy na čip (čo je to SoC? Jargon Buster: Sprievodca pochopením mobilných procesorovV tejto príručke si preberieme žargón, aby sme vysvetlili, čo potrebujete vedieť o procesoroch smartfónov. Čítaj viac ) a nie na jednotlivé telefóny.

Napríklad vo vyobrazení uvedenom vyššie môže Chronos exploitovať (okrem iného) hacknutie čipovej sady Adreno. Bezpečnostná chyba zahŕňa takmer všetky smartphony založené na procesoroch Qualcomm. Opäť nezabudnite, že bolo vydané menej ako 1 percento obsahu Vault 7. Pravdepodobne existuje oveľa viac zariadení zraniteľných prieniku.

Julian Assange však ponúkol pomoc všetkým hlavným spoločnostiam opravte bezpečnostné diery odhalené Vaultom 7. S trochou šťastia môže Assange zdieľať archív s Microsoft, Google, Samsung a ďalšími spoločnosťami.

Čo pre vás znamená trezor 7

Slovo ešte nie je zapnuté kto má prístup k archívu. Nevieme ani, či zraniteľné miesta stále existujú. Vieme však niekoľko vecí.

Publikovaných bolo iba 1 percento z archívu

Zatiaľ čo Google to oznámil opravené väčšina z bezpečnostné chyby, ktoré používa CIA, bolo vydaných menej ako 1 percento súborov úschovne 7. Pretože boli publikované iba staršie exploity, je pravdepodobné, že takmer všetky zariadenia sú zraniteľné.

Využitia sú zacielené

Využitia sú väčšinou zamerané. To znamená, že aktér (napríklad CIA) sa musí osobitne zamerať na jednotlivca, aby získal kontrolu nad inteligentným zariadením. Nič v súboroch úschovne 7 nenaznačuje, že by vláda hromadne konverzovala z inteligentných zariadení.

Zraniteľnosti spravodajských agentúr hromadia

Spravodajské agentúry zhromažďujú zraniteľné miesta a nezverejňujú takéto narušenia bezpečnosti korporáciám. Mnohé z týchto vykorisťovaní sa nakoniec kvôli bezpečnosti v prípade podvodných operácií dostanú do rúk kybernetických zločincov, ak tam ešte nie sú.

Takže môžete robiť čokoľvek?

Najhorší aspekt odhalenia úschovne 7 je tento žiadny softvér poskytuje ochranu. V minulosti zástancovia ochrany osobných údajov (vrátane spoločnosti Snowden) odporúčali používať šifrované platformy na odosielanie správ, ako je napríklad signál, aby sa predišlo útoky muža v strede Čo je to útok typu Človek v strede? Vysvetlenie bezpečnostného žargónuAk ste už počuli o útokoch typu „človek v strede“, ale nie ste si úplne istí, čo to znamená, toto je článok pre vás. Čítaj viac .

Archívy Vault 7 však naznačujú, že útočník môže protokolovať stlačenia klávesov telefónu. Teraz sa zdá, že žiadne zariadenie pripojené na internet sa nevyhýba nelegálnemu sledovaniu. Našťastie je možné telefón upraviť tak, aby sa zabránilo jeho použitiu ako vzdialenej chyby.

Edward Snowden vysvetľuje, ako fyzicky vypnúť fotoaparát a mikrofón na palube moderného smartfónu:

V závislosti od modelu telefónu si Snowdenova metóda vyžaduje fyzické odpálenie poľa mikrofónu (zariadenia na potlačenie hluku používajú najmenej dva mikrofóny) a odpojujú sa tak čelne, ako aj zozadu kamery. Potom namiesto integrovaných mikrofónov použijete externý mikrofón.

Chcel by som však poznamenať, že odpojenie kamier nie je potrebné. Ochránení súkromia môžu jednoducho kamery zatemniť páskou.

Sťahovanie archívu

Záujemcovia o ďalšie informácie si môžu stiahnuť celú skládku Vault 7. WikiLeaks má v úmysle uvoľniť archív v malých kúskoch v priebehu roku 2017. Mám podozrenie, že podtitul Sultan 7: Year Nula odkazuje na obrovskú veľkosť archívu. Majú dostatok obsahu na to, aby každý rok vydali novú skládku.

Môžete si stiahnuť kompletný súbor torrent chránený heslom. Heslo pre prvú časť archívu je nasledujúce:

RELEASE: CIA Vault 7 Year Nulové dešifrovacie heslo:

SplinterItIntoAThousandPiecesAndScatterItIntoTheWinds

- WikiLeaks (@wikileaks) 7. marca 2017

Máte obavy z toho, že CIA stratila kontrolu nad svojimi hackerskými nástrojmi? Dajte nám vedieť v komentároch.

Obrázok Kredit: hasan eroglu cez Shutterstock.com

Kannon je technický novinár (BA) so zameraním na medzinárodné záležitosti (MA) s dôrazom na hospodársky rozvoj a medzinárodný obchod. Jeho vášňou sú gadgety pochádzajúce z Číny, informačné technológie (ako RSS) a tipy a triky pre produktivitu.