Reklama

Rok 2017 bol rokom ransomware. 2018 bolo len o kryptomackovaní. Rok 2019 sa formuje ako rok formovania.

Drastické zníženie hodnoty kryptomien, ako sú bitcoíny a moneroví, znamenajú počítačoví zločinci, ktorí hľadajú podvodné zisky inde. Aké lepšie miesto, ako ukradnúť bankové informácie priamo z formulára objednávky produktu, ešte predtým, ako zasiahnete odoslať To je správne; neprenikajú do vašej banky. Útočníci zdvíhajú vaše údaje skôr, ako sa dostanú tak ďaleko.

Tu je to, čo potrebujete vedieť o formjackingu.

Čo je formjacking?

Útok zameraný na formálne útoky je spôsob, akým počítačový zločin zachytí vaše bankové informácie priamo z webu elektronického obchodu.

Podľa Správa spoločnosti Symantec Internet Security Threat Report 2019, formjackers kompromitovali 4 818 jedinečných webových stránok každý mesiac v roku 2018. V priebehu roka spoločnosť Symantec zablokovala vyše 3,7 milióna pokusov o formálne útoky.

Počas posledných dvoch mesiacov roku 2018 prišlo viac ako 1 milión týchto pokusov o skokové nájazdy smerom k novembrovému čiernemu piatkovému víkendu a ďalej počas decembrových vianočných nákupných období.

Vidieť nárast v MageCart štýle infekcie a reinfekcie nemajú podvodníci nemajú sviatky.

- natmchugh (@natmchugh) 21. decembra 2018

Ako teda funguje útok na formálne útoky?

Formjacking zahŕňa vloženie škodlivého kódu na webovú stránku poskytovateľa elektronického obchodu. Škodlivý kód ukradne informácie o platbe, ako sú podrobnosti o karte, mená a ďalšie osobné informácie, ktoré sa bežne používajú pri nakupovaní online. Ukradnuté údaje sa odošlú na server na opätovné použitie alebo na predaj, pričom obeť nevedela, že ich platobná informácia je ohrozená.

Celkovo sa zdá, že je to základné. Je to ďaleko od toho. Jeden hacker použil 22 riadkov kódu na úpravu skriptov bežiacich na webe British Airways. Útočník ukradol 380 000 podrobností o kreditných kartách, pričom v tomto procese dosiahol viac ako 13 miliónov GBP.

V tom leží lákadlo. Nedávne útoky na British Airways, TicketMaster UK, Newegg, Home Depot a Target zdieľajú spoločný menovateľ: formjacking.

Kto stojí za formálnymi útokmi?

Určenie jediného útočníka, keď sa toľko jedinečných webových stránok stane obeťou jedného útoku (alebo aspoň štýlu útoku), je pre výskumných pracovníkov v oblasti bezpečnosti vždy ťažké. Rovnako ako u ostatných nedávnych vĺn počítačovej kriminality, neexistuje žiaden páchateľ. Namiesto toho väčšina formjackingu pochádza zo skupín Magecart.

Rozhodli sme sa dnes navštíviť stánky RSA a požiadať každého dodávateľa, ktorý používa Magecart vo svojom marketingu, o čo ide. Zrejme sú do dnešného dňa odpovede:

- Veľký útok na moju organizáciu

- veľký podnik zločincov z Ruska

- Vysoko sofistikovaný útok, pre ktorý potrebujem produkt X1 / n

- Áno? K??? s?? (@Ydklijnsma) 6. marca 2019

Názov pochádza zo softvéru, ktorý hackerské skupiny používajú na vloženie škodlivého kódu na zraniteľné stránky elektronického obchodu. Spôsobuje to zmätok a často vidíte Magecarta, ktorý sa používa ako jedinečná entita na opis hackerskej skupiny. V skutočnosti početné hackerské skupiny Magecart útočia na rôzne ciele pomocou rôznych techník.

Yonathan Klijnsma, výskumník hrozieb v spoločnosti RiskIQ, sleduje rôzne skupiny Magecartovcov. V nedávnej správe uverejnenej s firmou Flashpoint pre informácie o rizikách podrobne popisuje Klijnsma šesť rôznych skupín pomocou Magecart, ktoré pôsobia pod rovnakým menom, aby sa vyhli detekcii.

Vnútri Magecartovej správy [PDF] skúma, prečo je každá z popredných skupín Magecart jedinečná:

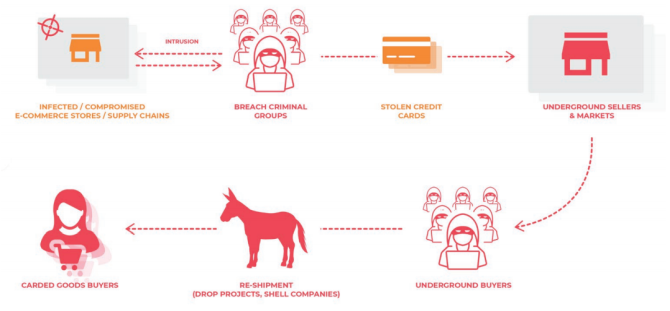

- Skupina 1 a 2: Zaútočte na širokú škálu cieľov, pomocou automatických nástrojov narušte a prehľadajte stránky; speňažuje ukradnuté údaje pomocou sofistikovanej schémy prekládky.

- Skupina 3: Veľmi vysoký objem terčov, prevádzkuje jedinečný injektor a skimmer.

- Skupina 4: Jedna z najvyspelejších skupín sa spája so stránkami obetí pomocou rôznych nástrojov na zmätenie.

- Skupina 5: Zameriava sa na dodávateľov tretích strán, ktorí porušujú viac cieľov, odkazy na útok Ticketmaster.

- Skupina 6: Selektívne zacielenie webových stránok a služieb s vysokou hodnotou, vrátane útokov British Airways a Newegg.

Ako vidíte, skupiny sú tmavé a používajú rôzne techniky. Skupiny Magecart navyše súťažia o vytvorenie účinného produktu na krádež kreditných kariet. Ciele sú rôzne, pretože niektoré skupiny sa špecificky zameriavajú na návraty vysokej hodnoty. Ale z väčšej časti plávajú v rovnakom bazéne. (Týchto šesť nie je jedinými skupinami Magecartov.)

Pokročilá skupina 4

Výskumná štúdia RiskIQ identifikuje skupinu 4 ako „pokročilú“. Čo to znamená v súvislosti s formálnym balením?

Skupina 4 sa pokúša spojiť s webovou stránkou, ktorú infiltruje. Namiesto vytvárania dodatočného neočakávaného webového prenosu, ktorý môže zistiť správca siete alebo bezpečnostný výskumník, sa skupina 4 pokúša generovať „prirodzený“ prenos. Robí to tak, že zaregistruje domény „napodobňujúce poskytovateľov reklamy, poskytovateľov analytických služieb, domény obetí a čokoľvek iné“, čo im pomáha skryť sa pred očami.

Skupina 4 okrem toho pravidelne mení vzhľad skimmeru, vzhľad jeho adries URL, servery na odfiltrovanie údajov a ďalšie. Je toho viac.

Skupinový skimmer skupiny 4 najskôr overí adresu URL pokladnice, na ktorej funguje. Potom, na rozdiel od všetkých ostatných skupín, skimmer skupiny 4 nahradí platobný formulár jedným zo svojich vlastných a doručí skimmingový formulár priamo zákazníkovi (čítaj: obeť). Výmena formulára „štandardizuje údaje, ktoré sa majú vytiahnuť“, a tým uľahčuje opätovné použitie alebo predaj.

RiskIQ uzatvára, že „tieto pokročilé metódy kombinované so sofistikovanou infraštruktúrou naznačujú pravdepodobnú históriu v ekosystéme škodlivého softvéru pre bankovníctvo... ale prevádzali svoje MO [Modus Operandi] smerom k skimmingu karty, pretože je to oveľa ľahšie ako bankový podvod. “

Ako vynášajú formjackingové skupiny peniaze?

Väčšinu času ukradnuté poverenia sa predávajú online Tu je popis, koľko vašej identity by sa mohlo oplatiť na temnom webeJe nepohodlné myslieť na seba ako na komoditu, ale pre všetkých zločincov online stoja za to, že všetky vaše osobné údaje, od mena a adresy až po podrobnosti o bankovom účte, stoja za to. Koľko stojíš? Čítaj viac . Existuje mnoho medzinárodných a ruských jazykových fór s dlhými zoznamami odcudzených kreditných kariet a ďalších bankových informácií. Nejedná sa o nezákonný, preplnený typ stránok, aký by ste si mohli predstaviť.

Niektoré z najpopulárnejších stránok pre mykanie sa prezentujú ako profesionálny outfit - perfektná angličtina, perfektná gramatika, zákaznícke služby; všetko, čo od legitímnej stránky elektronického obchodu očakávate.

Skupiny Magecart tiež predávajú svoje formálne balíčky iným možným počítačovým zločincom. Analytici spoločnosti Flashpoint našli na ruskom hackerskom fóre reklamy na prispôsobené formovacie baliace súpravy. Sady sa pohybujú od okolo 250 do 5 000 dolárov v závislosti od zložitosti, pričom predajcovia zobrazujú jedinečné modely určovania cien.

Napríklad jeden predajca poskytoval rozpočtové verzie profesionálnych nástrojov, ktoré boli svedkami vysoko profilovaných útokov na formálne útoky.

Skupiny formjacking tiež ponúkajú prístup na kompromitované webové stránky, pričom ceny začínajú už od 0,50 USD, v závislosti od poradia webových stránok, hostingu a ďalších faktorov. Rovnakí analytici Flashpoint objavili okolo 3 000 webových stránok, ktoré boli v predaji na rovnakom hackerskom fóre.

Na tom istom fóre okrem toho pôsobilo „viac ako tucet predajcov a stovky kupujúcich“.

Ako môžete zastaviť formálny útok?

Magecart formjacking skimmers používajú JavaScript na využitie formulárov platieb zákazníkom. Použitie blokovača skriptov založeného na prehľadávači zvyčajne stačí na zastavenie útoku formjackingu, ktorý ukradne vaše údaje.

- Používatelia prehliadača Chrome by sa mali vyskúšať ScriptSafe

- Používatelia prehliadača Firefox môžu používať NoScript

- Používatelia opery môžu používať ScriptSafe

- Používatelia Safari by sa mali odhlásiť JSBlocker

Po pridaní jedného z rozšírení blokujúcich skripty do prehliadača budete mať výrazne väčšiu ochranu pred útokmi formjackingu. Nie je to však dokonalé.

V správe RiskIQ sa navrhuje vyhnúť sa menším lokalitám, ktoré nemajú rovnakú úroveň ochrany ako veľké stránky. Útoky na British Airways, Newegg a Ticketmaster naznačujú, že rada nie je úplne správna. Nezľavujte to. Web pre e-commerce pre mamu a pop je pravdepodobnejšie hostiteľom skriptu na formovanie Magecart.

Ďalším zmiernením je Malwarebytes Premium. Malwarebytes Premium ponúka skenovanie systému v reálnom čase a ochranu v prehliadači. Verzia Premium chráni práve pred takýmto útokom. Nie ste si istí inováciou? Tu sú päť vynikajúcich dôvodov na inováciu na Malwarebytes Premium 5 dôvodov na inováciu na Malwarebytes Premium: Áno, je to za toZatiaľ čo bezplatná verzia Malwarebytes je úžasná, prémiová verzia má veľa užitočných a užitočných funkcií. Čítaj viac !

Gavin je senior spisovateľom pre MUO. Je tiež editorom a správcom SEO pre sesterské stránky MakeUseOf, zamerané na kryptografiu, Blocks Decoded. Má BA (Hons) súčasné písanie s praxou digitálneho umenia drancované z kopcov Devonu, ako aj viac ako desaťročie profesionálneho písania. Má rád veľké množstvo čaju.